Indice

Introduzione

ivCapitolo 1 Modello di sistema

11.1 Introduzione 1

1.2 Architettura del sistema 2

1.2.1 Tecnica di modulazione multiportante 4

1.3 Modello del segnale 5

1.4 Modello del canale 13

1.5 Modello del ricevitore 16

1.6 Struttura dei burst 18

1.6.1 Control Uplink Burst (CB) 19

1.6.2 Normal Uplink Burst (NUB) 21

1.6.3 Normal Downlink Burst (NDB) 23

Capitolo 2 Canale di propagazione

282.1 Il canale radiomobile 28

2.2 Canale selettivo statico 29

2.3 Canale tempovariante 33

2.4 Profilo di canale 38

2.4.1 Scenario tipico collinare HTx 39 2.4.2 Scenario tipico urbano TUx 40

Capitolo 3 I codici a blocco

433.1 Introduzione 43

3.2 Definizione e parametri fondamentali 43

3.2.1 Cos’è un codice a blocco 43

3.2.2 Parametri caratteristici 45

3.2.3 La matrice generatrice e la matrice di controllo di

parità 46

3.3 Tipologie di codici a blocco lineari e binari 51

3.3.1 I codici Reed Muller 51

3.3.2 I codici di Hadamard 53

3.3.3 I codici ciclici 55

3.3.3.1 Caratteristiche generali 55 3.3.3.2 Alcuni codici ciclici molto noti 59 3.4 Una classe di codici a blocco non lineari e non binari 63

Capitolo 4 Interleaving, decodifica ML e analisi delle

prestazioni

68 4.1 Introduzione 68 4.2 Interleaving 684.2.1 Interleaving a congruenza lineare 69 4.2.2 Interleaving a congruenza quadratica 73

4.3 Decodifica ML esaustiva soft 79

4.4 Decodifica ML e sphere decoding 81

4.5 Analisi delle prestazioni 82

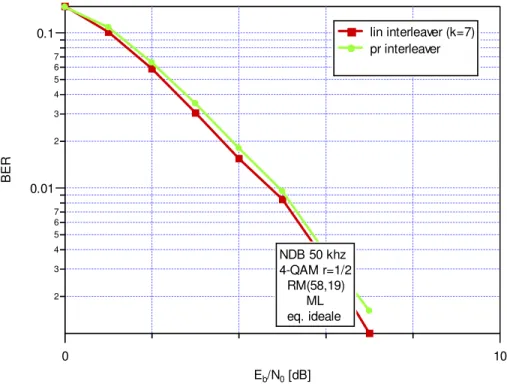

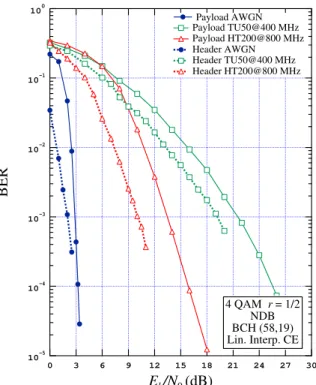

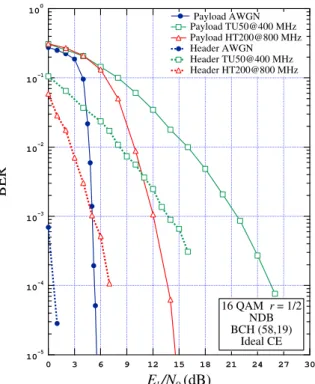

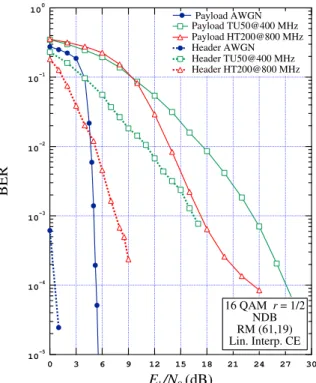

4.5.1 Risultati sperimentali per la decodifica MLE 83 4.5.1.1 Normal Downlink Burst (NDB) 83 4.5.1.2 Normal Uplink Burst (NUB) 97 4.5.1.3 Control Uplink Burst (CB) 104 4.5.2 Risultati sperimentali per la decodifica MLS 111 4.5.2.1 Normal Downlink Burst, R=3/4(dmin - 1 ) 112 4.5.2.2 Normal Downlink Burst, R=dmin - 1 113 4.5.2.3 Control Downlink Burst, R=3/2(dmin - 1 ) 114

Conclusioni

115Appendice software

117Bibliografia

156Introduzione

Lo sviluppo di sistemi di radiocomunicazione digitale ad accesso collettivo per applicazioni private o di sicurezza, comunemente identificati dall’acronimo PMR (Private Mobile Radio), è andato affermandosi fin dalla seconda metà degli anni ’80, quando alcune aziende del settore, come Motorola, Ericsson, Bosch/Ascom, ecc., progettarono le prime realizzazioni. Attualmente, anche in risposta alle esigenze di alcuni gruppi pubblici (Carabinieri, Protezione civile, Polizia, Pompieri, ecc.), le reti radiomobili private hanno raggiunto uno stato di larga diffusione. Questo tipo di applicazioni, infatti, riveste un ruolo di grande interesse per tutti quegli enti che, in base alla loro struttura organizzativa, hanno bisogno di collegamenti tra le unità operative situate in punti diversi del territorio al fine di mettere in comunicazione una centrale operativa con i vari gruppi attivi all’esterno; i vari terminali possono comunicare tra loro direttamente, senza bisogno di stazioni base o reti di gestione del traffico, grazie al funzionamento direct mode. Negli anni, la crescente domanda di licenze per canali privati nel mercato radiomobile professionale ha, tra gli altri risultati, progressivamente determinato la diffusione della procedura di condivisione del canale radio, da parte di più utenti, denominata trunked mode. Questa tecnica, in sintesi, si basa sul fatto che a un utente è dato l’uso esclusivo del canale radio solo per la durata della conversazione, o scambio di dati che sia. In questo modo più organizzazioni possono condividere uno

stesso canale senza interferire l’una con l’altra, beneficiando in più di una rete privata senza i costi legati all’installazione e alla manutenzione degli impianti.

L’Ente Europeo per gli standard di Telecomunicazione (ETSI) ha definito un unico standard per le radiocomunicazioni mobili professionali in tecnica digitale: il TETRA (Terrestrial Trunked Radio). Questo standard si rivolge a tutti quei settori che necessitano di caratteristiche di sicurezza, privacy, affidabilità e flessibilità maggiori di quelle offerte normalmente dalla telefonia cellulare ed è pensato per applicazioni di tipo voce e dati. Dal 2000 ETSI sta inoltre procedendo allo sviluppo del cosiddetto TETRA RELEASE 2, evoluzione di terza generazione del TETRA. I suoi obbiettivi principali sono: l’aumento della velocità di trasmissione dei dati e della mobilità dell’utente, l’integrabilità con reti 3G come UMTS e la capacità di tutto il sistema di riconfigurarsi in base alle mutevoli caratteristiche del canale di comunicazione e delle condizioni di traffico, rimanendo compatibile con TETRA1.

Nell’ambito di questo processo di standardizzazione va ad inserirsi il nostro lavoro di tesi; lo scopo dell’elaborato è quello di mostrare i risultati ottenuti, in termini di BER (Bit Error Rate) e FER (Frame Error Rate), relativi al sistema radiomobile TETRA RELEASE 2, implementato seguendo le specifiche date dall’ETSI, confrontando in particolare alcune differenti tecniche di codifica degli header utilizzate e facendo riferimento a diverse tipologie di interleaver.

Definiamo ora in breve gli argomenti trattati nei vari capitoli seguendo l’ordine con cui sono presentati. Nel primo capitolo è data prima una descrizione generale dell’architettura del sistema di comunicazione simulato, concentrando l’attenzione sul modello del segnale multiportante realizzato e sulla modulazione multiportante in generale; si illustra inoltre l’algoritmo che consente di effettuare la stima della risposta in frequenza del canale utilizzata per effettuare l’equalizzazione in frequenza.

Nel secondo capitolo viene fatta prima un’analisi statistica generale del canale radiomobile, evidenziando le problematiche da esso introdotte per una soddisfacente trasmissione, per poi definire dettagliatamente il tipo di canale multipath implementato, ossia il canale GSM a sei raggi e gli scenari considerati.

Nel terzo capitolo vengono richiamati alcuni concetti relativi ai codici a blocco e viene presentata una panoramica su tutti i codici a blocco da noi presi in considerazione, sia quelli valutati positivamente che quelli accantonati.

Nel quarto capitolo vengono analizzate in dettaglio varie classi di interleavers e il blocco di decodifica ML, prima quella esaustiva poi una versione subottima; viene data una descrizione particolareggiata dei vari casi simulati e vengono presentati e commentati i risultati delle simulazioni.

Infine, in appendice, viene riportato il corpo principale di un programma di simulazione implementato insieme alle varie sottofunzioni che simulano i blocchi del sistema, tutto scritto con il linguaggio di programmazione FORTRAN90.

CAPITOLO 1

MODELLO DI SISTEMA

1.1 INTRODUZIONE

In questo capitolo viene descritta l’architettura del sistema TETRA, analizzando in particolare la tecnica di modulazione multiportante e il formato di modulazione utilizzato. Vengono descritti il modello del segnale trasmesso, la modalità con cui viene implementato il canale trasmissivo per le simulazioni al calcolatore e il modello del ricevitore; si passa poi a descrivere i formati dei burst previsti dallo standard TETRA RELEASE 2.

Infine viene affrontato il problema della stima di canale, realizzata attraverso l’utilizzo dei simboli pilota.

1.2 ARCHITETTURA DEL SISTEMA

L’architettura del sistema multiportante codificato simulato è rappresentata in figura 1.1, dove vengono illustrati i vari blocchi implementati per produrre i risultati delle

simulazioni, presentati nella parte finale dell’elaborato.

HEADER BLOCK GENERATOR BLOCK ENCODER PSEUDO RANDOM INTERLEAVER MAPPER MULTICARRIER MODULATOR S/P MULTIPATH CHANNEL

⊕

MULTICARRIER DEMODULATOR P/S AWGN CHANNEL ESTIMATION INSERT PILOT & SYNC. SYMB. EQUALIZATION DE-INSERT HEADER SYMB. DE-MAPPER DE-INTERLEAVER DECODER ML PAYLOAD BLOCK GENERATOR TURBO ENCODER QUADRATIC CONGRUENCE INTERLEAVER MAPPER 4/16/64 QAM DE-INSERT PAYLOAD SYMB. DE-MAPPER 4/16/64 QAM DE-INTERLEAVER TURBO DECODERFigura 1.1: Diagramma a blocchi funzionale del sistema multicarrier codificato.

L’header block generator produce i bit informativi relativi all’header in maniera pseudo-casuale, il cui numero dipende dal tipo di burst trasmesso (una descrizione più dettagliata dei vari tipi di burst previsti dallo standard viene fatta nel paragrafo 1.6).

I bit vengono poi codificati, interallacciati da un interleaver a congruenza lineare e poi mappati.

In seguito i simboli di header vengono multiplexati con i simboli di sincronizzazione e i pilota e con i simboli relativi al payload (i quali possono appartenere a una costellazione 4-QAM, 16-QAM o 64-QAM) per formare il burst da trasmettere.

Il blocco di codifica del payload (Fig.1.2) consiste di un codificatore PCCC (Parallel Concatenated Convolutional Code) caratterizzato da due RSC (Recursive Systematic Convolutional) a 8 stati (Fig.1.3) e da un interleaver a congruenza quadratica .

Systematic bits RSC Encoder1 Q-bit Interleaver RSC Encoder2 Parity bits Puncturer

Figura 1.2: Diagramma a blocchi del codificatore PCCC.

u

kp

ku

kÈ da notare che tutti i simboli pilota, di sincronizzazione e di header, sono simboli scelti tra i quattro angoli delle costellazioni di punti M-QAM ( 1 j± ± per la 4-QAM, 3 3 j± ± per la 16-QAM e 7 7 j± ± per la 64-QAM) e poi scalati di un fattore pari a 0.745 per la 16-QAM e pari a 0.654 per la 64-QAM.

Il convertitore serie-parallelo (S/P) produce flussi di simboli separati, che sono poi trasmessi sulle varie sottoportanti dal modulatore multicarrier. Il segnale così originato viene poi modulato sulla portante a radiofrequenza f0.

Dal lato del ricevitore, il segnale ricevuto, affetto da fading tempo-variante e rumore termico, viene demodulato e poi avviene il filtraggio adattato. La sequenza di campioni proveniente dalle varie sottoportanti viene fatta confluire in un unico flusso dal convertitore parallelo-serie (P/S).

I campioni relativi alla trasmissione dei simboli pilota sono utilizzati per effettuare la stima della risposta in frequenza del canale che permette l’equalizzazione in frequenza. I simboli di header equalizzati vengono quindi estratti dal burst ricevuto e, in seguito alle operazioni di demapping e deinterleaving, duali rispetto a quelle fatte in trasmissione, vengono inviati al blocco di decodifica che fornisce la stima della sequenza trasmessa, che può essere affetta occasionalmente da errori dando luogo a BER e FER diverse da zero.

1.2.1 TECNICA DI MODULAZIONE MULTIPORTANTE

Prima di vedere nei paragrafi successivi in dettaglio il modello del segnale multicarrier, è opportuno definire questo tipo di modulazione, mentre viene lasciata al capitolo successivo la descrizione del canale di propagazione.

La modulazione multiportante (MCM: Multi Carrier Modulation) è un tecnica di trasmissione che si è imposta recentemente, in alternativa alle tradizionali modulazioni single-carrier, come strumento efficace per risolvere il problema della trasmissione

digitale ad alta capacità su canali, che presentano spiccati problemi di interferenza intersimbolica (ISI: Inter-Symbol Interference) dovuti a fading selettivo.

In un sistema di tipo convenzionale, i simboli vengono trasmessi sequenzialmente nel tempo e lo spettro del segnale modulato occupa tutta la banda a disposizione. Questo rende il sistema particolarmente sensibile agli effetti dovuti al fading selettivo. Come vedremo meglio nel successivo capitolo, la selettività in frequenza del canale è dovuta al fatto che la banda del segnale risulta confrontabile con l’inverso dei ritardi differenziali tra i vari cammini.

L’impiego di una trasmissione “in parallelo”, in altre parole di un MCM, ci permette di affrontare in modo efficace il problema. Il flusso dati viene diviso in N-sottoflussi paralleli e la banda su ciascuna delle sottoportanti è N-volte più piccola della banda del segnale monoportante. In questo modo, scegliendo opportunamente il numero di sottoportanti, secondo la particolare applicazione, ci si può ricondurre al caso in cui ogni sottoportante abbia una banda così stretta da vedere un canale sostanzialmente piatto in frequenza.

Essendo il canale preso in considerazione nelle simulazioni non di tipo statico, ma tempo-variante, è necessario, oltre al blocco di codifica di canale, inseguire le variazioni del canale per combattere la selettività nel tempo (time-selective).

1.3. MODELLO DEL SEGNALE

Il modello dell’inviluppo complesso del segnale multicarrier (MC) trasmesso è il seguente:

(

)

1 2 , 0 ( ) k N j t i k k i x t c g t iT e πυ − +∞ = =−∞ =∑ ∑

− (1.3.1)dove ci k, sono i simboli di modulazione, g(t) è un impulso (reale), che caratterizza il filtro di trasmissione, T è l’intervallo di segnalazione su sottoportante, N è il numero di sottoportanti e υk rappresenta la sottoportante k-esima.

I simboli sono complessi e appartengono ad un alfabeto C, detto costellazione del segnale. Nel nostro caso si considerano costellazioni del tipo M-QAM quadrate con M=4, 16, 64. Le costellazioni 4-QAM ,16-QAM e 64-QAM con le rispettive leggi di mappatura dei bit sono mostrate rispettivamente in figura 1.4, 1.5 e 1.6, dove il valore del simbolo ck risulta determinato dal gruppo dei bit uk,1,uk,2 per la 4-QAM,

,1, ,2, ,3, ,4 k k k k

u u u u per la 16-QAM e uk,1,uk,2,uk,3,uk,4,uk,5,uk,6 per la 64-QAM.

Questo modo di trasmissione è chiamato non gerarchico perché la mappatura è fatta in modo che la probabilità di errore sui bit sia la stessa per tutti i bit di uno stesso gruppo.

Figura 1.6: Mappatura non gerarchica dei bit per la costellazione 64-QAM.

Il filtro di trasmissione deve essere realizzato in modo che la sua risposta impulsiva

( )

g t soddisfi la condizione di Nyquist. La famiglia di funzioni presa in considerazione, che soddisfa questa condizione, è quella degli impulsi a radice di coseno rialzato con rolloff

α

(SRRC(α

): Square Root Raised Cosine) la cui espressione nel dominio della frequenza è:( )

cos(

2 1)

4 0 T G f Tπ

fTα

α

= − + 1 2 1 1 2 2 f T f T T altrimenti

α

α

α

− < − + ≤ ≤ (1.3.2)il cui andamento è mostrato nella figura seguente (Fig. 1.7):

Figura 1.7: Andamento della risposta in frequenza G(f).

Gli impulsi g t

( )

così scelti, fanno sì che lo spettro del segnale in banda base sia limitato nell’intervallo 12T

α

+

± e sono tali da avere energia unitaria

( )

2 1 g t dt +∞ −∞ =∫

(1.3.3)( )

(

)

2(

)

sin 1 4 cos 1 1 1 4 t t t T T T g t t t T T π α α π α π α − + + = − (1.3.4)il cui andamento è mostrato nella figura seguente (Fig.1.8).

Figura 1.8: Andamento dell’impulso g(t).

Nelle applicazioni pratiche al posto della risposta ideale g t

( )

, viene scelta una versionelimitata nel tempo, ottenuta filtrando g t

( )

con una finestra temporale di durataopportuna. La larghezza della finestra temporale viene scelta come adeguato compromesso fra l’esigenza di un’accurata modulazione da un lato e la necessità di

contrastare l’interferenza da canale adiacente dall’altro. Nelle simulazioni si è scelto di troncare la durata di g t

( )

a 20 intervalli di segnalazione.N impulsi di questo tipo modulati in ampiezza dai simboli ci k, vengono disposti sulle N sottoportanti υk, che hanno la seguente espressione:

(

1)

1(

1)

2 2 k N k T T T α α α υ = − + + + + + 0≤ ≤k N− 1 (1.3.5)e poi trasmessi sulla portante a radio frequenza f0.

Nel sistema implementato i vari parametri precedentemente menzionati hanno i seguenti valori:

• 1 2.4

T = KHz (frequenza di segnalazione su sottoportante).

• N=16 (numero sottoportanti). Lo standard TETRA prevede altri tre valori : 8, 32, 64.

• α=0.25 (rolloff del filtro SRRC).

La (1.3.1) rappresenta l’espressione di un segnale MC con spaziatura tra le sottoportanti 1 3 sc f T α +

= = KHz però nel caso di trasmissione continua. Nel nostro caso, invece, la

trasmissione avviene a burst, quindi vanno modificati nella (1.3.1) gli estremi dell’indice temporale i, ottenendo così la seguente espressione:

( )

1(

)

2 , 0 1 k N L j t i k k i x t c g t iT e πυ − = = =∑∑

− (1.3.6)dove L indica il numero di simboli sulla sottoportante K-esima che compongono il burst, formato da simboli informativi, di header, di sincronizzazione e da simboli pilota

S/P

⊗

⊗

⊗

0 2 j t e πυ 1 2 j t e πυ 1 2 N j t e πυ − i c( )

g t( )

g t( )

g t • • • • • • ,1 i c ,0 i c , 1 i N c −∑

1 s T 1 1 s NT =T( )

x tFigura 1.9: Schema del modulatore MC.

Come si vede in figura il flusso di dati a velocità 1 s

T viene diviso in N sottoflussi a velocità 1 1

s

NT =T , ognuno dei quali va a modulare una sottoportante. Viene utilizzato quindi un banco di 16 modulatori, ognuno dei quali lavora su una sottoportante disgiunta dalle altre.

1.4 MODELLO DEL CANALE

Il segnale MC generato viene trasmesso sul canale avente la seguente risposta impulsiva:

( )

( ) (

)

1 P l l l h t α t δ t τ = =∑

− (1.4.1)Il canale è quindi sia selettivo in frequenza che nel tempo. Un’analisi accurata delle caratteristiche generali del canale radiomobile è rimandata al capitolo successivo. Ora ci limitiamo a definire i seguenti parametri:

• P è il numero di cammini (path).

• αl

( )

t è un coefficiente di attenuazione complesso variabile nel tempo, la cui ampiezza caratterizza la potenza relativa al cammino l-esimo.• τl sono i ritardi associati ai diversi cammini.

( )

l t

α e τl sono caratterizzati dal profilo di potenza del ritardo (PDP: Power Delay Profile).

L’espressione del segnale utile ricevuto sarà data dalla convoluzione tra il segnale trasmesso e la risposta impulsiva del canale; all’uscita va poi a sommarsi un processo di rumore gaussiano bianco additivo con densità spettrale bilatera

2

No (AWGN Additive White Gaussian Noise) come mostrato nella figura seguente (Fig. 1.10):

MULTIPATH CHANNEL

⊕

AWGN( )

w t( )

x t y t( )

r t( )

Figura 1.10: Schema del canale trasmissivo.

( )

( )

( )

y t =x t ⊗h t (1.4.2)

( )

( )

( )

r t =y t +w t (1.4.3)

Consideriamo solo il segnale utile y t

( )

la cui espressione può così scriversi:( )

( )

1(

)

2 ( ) , 1 0 1 k l P N L j t l i k l l k i y t α t c g t iT τ e πυ τ − − = = = = − − ∑

∑∑

(1.4.4)Se il fading introdotto dal canale è lentamente variabile nel tempo e vale la relazione

l T

τ = ∀ l (1.4.5)

si può fare la seguente approssimazione:

(

)

( ) (

)

( )

l t g t iT l iT g t iT

α − ≅α − (1.4.6)

( )

1( )

(

)

2 ( ) , 0 1 1 k l N P L j t l i k l k l i y t α iT c g t iT τ e πυ τ − − = = = = − − ∑ ∑∑

(1.4.7)( )

1( )

0 N k k y t s t − = =∑

(1.4.8) dove( )

( )

(

)

2 ( ) , 1 1 k l P L j t k l i k l l i s t α iT c g t iT τ e πυ −τ = = = − − ∑∑

(1.4.9)Nella realizzazione del programma di simulazione, non si è utilizzata la “classica“ implementazione del canale tramite linea di ritardo, perché sarebbe stato necessario un campionamento eccessivamente fitto, essendo i ritardi introdotti dal canale molto piccoli rispetto al tempo di segnalazione T (come espresso nella (1.4.5)).

La soluzione realizzata utilizza un banco di 6 filtri sagomatori (essendo 6 i diversi cammini P), ognuno dei quali è rappresentato tramite campioni ritardati nel tempo di un fattore pari ai ritardi introdotti dal canale. Questa soluzione è ripetuta su tutte e 16 le sottoportanti per un totale di un banco di 96

(

6 16×)

filtri. L’uscita di ogni sagomatore viene poi moltiplicata per il rispettivo processo αl( )

t .Per chiarire le idee consideriamo il seguente schema a blocchi, che rappresenta il filtraggio di canale su una singola sottoportante (Fig. 1.11):

⊗

⊗

⊗

⊗

⊗

⊗

⊗

⊕

2 kt j e πυ ( 1) g t−τ ( 2) g t−τ ( 3) g t−τ ( 4) g t−τ ( 5) g t−τ ( 6) g t−τ ( ) 1 t α ( ) 2 t α ( ) 3 t α ( ) 4 t α ( ) 5 t α ( ) 6 t α ( ) k s t , i k cFigura 1.11: Schema a blocchi funzionale della realizzazione del canale.

Potremmo considerare lo schema come un unico blocco sagomatore che ha come espressione temporale

( )

( ) (

)

1 P l l l G t α t g t τ = =∑

− (1.4.10)L’uscita s tk

( )

, espressa nella (1.4.9), va a sommarsi alle altre N-1 uscite relative adaltrettanti identici blocchi come espresso nella (1.4.8).

1.5 MODELLO DEL RICEVITORE

Il segnale ricevuto viene prima demodulato (si suppone che non ci siano problemi legati al recupero dei sincronismi), poi avviene il filtraggio adattato ed infine il campione,

dopo l’operazione di equalizzazione e di deinterleaving per ora trascurate, entra nel blocco di decisione.

Vediamo per semplicità lo schema a blocchi del ricevitore che effettua la decisione sul simbolo trasmesso sulla k-esima sottoportante (Fig.1.12):

⊗

( )

( ) k s t +w t 2 k j t e− πυ( )

g −t z tk( )

DECc

i k, ∧(

)

k z mT t mT=Figura 1.12: Schema del ricevitore della k-esima sottoportante.

L’espressione della componente utile del segnale in uscita dal filtro adattato è

( )

( )

j2 kt( )

k k z t =s t e− πυ ⊗g −t (1.5.1)( )

( )

(

)

2 , 1 1 k l P L j k l i k l l i z t α t c p t iT τ e− πυ τ = = =∑∑

− − (1.5.2) dove( )

( )

( )

p t =g t ⊗g −t (1.5.3)Il campione utile in ingresso al decisore proveniente dalla k-esima sottoportante

( )

(

)

( )

[

]

2 , | 1 1 ( ) k l P L j k t mT k l i k l l i z t z mT α iT c p m i T τ e− πυ τ = = = = =∑∑

− − (1.5.4)Essendo però τl = T si può modificare l’espressione:

(

)

(

)

2 , 1 k l P j k l m k l z mT α mT c e− πυ τ = ≅∑

(1.5.5)che può anche scriversi così

(

)

(

)

2 , 1 k l P j k l m k l z mT α mT e− πυ τ c = ≅ ∑

(1.5.6)(

)

, , k m k m k z mT ≅H ⋅c (1.5.7) dove(

)

2 , 1 k l P j m k l l H α mT e− πυ τ = = ∑

(1.5.8)rappresenta la risposta in frequenza del canale.

Se vale anche la relazione υ τk l= allora la (1.5.7) si modifica così 1

(

)

(

)

, 1 P k l m k l z mT α mT c = ≅∑

(1.5.9)e il fading è selettivo solo nel tempo (time selective).

1.6 STRUTTURA DEI BURST

Nel seguente paragrafo vengono presentati i diversi tipi di burst, secondo la struttura prevista dallo standard TETRA RELEASE 2 nel caso in cui il numero di sottoportanti sia Ns=16 (canale a 50 KHz). Su ogni sottoportante (o sottocanale) la velocità nominale

di segnalazione è di 2400 baud (symbols/s), la spaziatura tra le sottoportanti è di 3 KHz e l’impulso di trasmissione utilizzato è SRRC(α=0.25). La banda totale occupata è di

48KHz ed ecco perché si parla di canale a 50 KHz.

Nella realizzazione della struttura del burst, la distribuzione dei simboli pilota nel tempo (posizione occupata dal simbolo in una sottoportante) e in frequenza (selezione della sottoportante su cui trasmettere il simbolo) è scelta in modo da consentire un corretto campionamento del canale nelle due dimensioni, tempo e frequenza, nella stima del caso peggiore di dispersione temporale e frequenziale immaginato negli scenari di propagazione.

1.6.1 CONTROL UPLINK BURST (CB)

Il Control Uplink Burst presenta la trasmissione di 14 simboli su ogni sottoportante con una durata temporale totale di 7 083. ms, che include anche la trasmissone iniziale di 3 simboli di guardia per l’allineamento dei trasmettitori (guard time). La sequenza di simbolo su ogni sottoportante inizia con 2 simboli di sincronizzazione che sono anche utilizzati per il recupero dei sincronismi di frequenza e di clock .La struttura per il caso di canale a 50 KHz (NS =16 ) è mostrata nella figura seguente (Fig. 1.13):

Symbol 1 2 3 4 5 6 7 8 9 10 11 12 13 14 SC 0 S S X X X P X X X P X X X P SC 1 S S X X X X X X X X X X X X SC 2 S S X X X P X X X P X X X P SC 3 S S X X X X X X X X X X X X SC 4 S S X X X P X X X P X X X P SC 5 S S H X X H X X X H X X X H SC 6 S S X X X P X X X P X X X P SC 7 S S X X X X X X X X X X X X SC 8 S S X X X X X X X X X X X X SC 9 S S X X X P X X X P X X X P SC 10 S S H X X H X X X H X X X H SC 11 S S X X X P X X X P X X X P SC 12 S S X X X X X X X X X X X X SC 13 S S X X X P X X X P X X X P SC 14 S S X X X X X X X X X X X X SC 15 S S X X X P X X X P X X X P

S=Sincronizzazione; P=Pilota; H=Header; X=Payload Figura 1.13: Struttura del Control Burst nel caso di N =16. s

La tabella seguente elenca il numero dei vari tipi di simbolo nei diversi canali previsti dallo standard TETRA RELEASE 2 (Tab. 1.1).

Channel bandwidth Number of pilot symbols Number of header symbols Number of data symbols Coded bits with 4-QAM Coded bits with 16-QAM Coded bits with 64-QAM 25 kHz 8 s N = 12 8 76 152 304 456 50 kHz 16 s N = 24 8 160 320 640 960 100 kHz 32 s N = 48 8 328 656 1312 1968 150 kHz 64 s N = 72 8 496 992 1984 2976

1.6.2 NORMAL UPLINK BURST (NUB)

Il Normal Uplink Burst presenta la trasmissione di 31 simboli su ogni sottoportante con una durata temporale totale di 14 16. ms , che include anche la trasmissone iniziale di 3 simboli di guardia per l’allineamento dei trasmettitori (guard time). La sequenza di simbolo su ogni sottoportante inizia con 2 simboli di sincronizzazione, che sono anche utilizzati per il recupero dei sincronismi di frequenza e di clock. La struttura per il caso di canale a 50 KHz (NS =16 ) è mostrata nella figura seguente (Fig.1.14):

Symbol 1 2 3 4 5 6 7 8 9 1 0 1 1 1 2 1 3 1 4 1 5 1 6 1 7 1 8 1 9 2 0 2 1 2 2 2 3 2 4 2 5 2 6 2 7 2 8 2 9 3 0 3 1 SC 0 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 1 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 2 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 3 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 4 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 5 S S H X X X H X X X X H X X X X H X X X X X X X X X X X X X X SC 6 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 7 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 8 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 9 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 10 S S H X X X H X X X X H X X X X H X X X X X X X X X X X X X X SC 11 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 12 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 13 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P SC 14 S S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 15 S S X X X X P X X X X P X X X X P X X X X P X X X X P X X X P

S=Sincronizzazione; P=Pilota; H=Header; X=Payload Figura 1.14: Struttura del Normal Uplink Burst nel caso di Ns=16.

La tabella seguente elenca il numero dei vari tipi di simbolo nei diversi canali previsti dallo standard TETRA RELEASE 2 (Tab. 1.2).

Channel bandwidth Number of pilot symbols Number of header symbols Number of data symbols Coded bits with 4-QAM Coded bits with 16-QAM Coded bits with 64-QAM 25 kHz 8 s N = 24 8 200 400 800 1200 50 kHz 16 s N = 48 8 408 816 1632 2448 100 kHz 32 s N = 96 8 824 1648 3296 4944 150 kHz 64 s N = 144 8 1240 2480 4960 7440

1.6.3 NORMAL DOWNLINK BURST (NDB)

Il Normal Downlink Burst presenta la trasmissione di 34 simboli su ogni sottoportante. Le simulazioni hanno riguardato due versioni le quali si differenziano per un diverso numero di simboli di header e di payload e di conseguenza per l’impiego di due diversi codici sui bit di header come mostrato nel capitolo 4.

La struttura di entrambi i burst per il caso di canale a 50 KHz (NS =16 ) è mostrata nelle figure seguenti (Fig.1.15a - 1.15b):

Symbol 1 2 3 4 5 6 7 8 9 1 0 1 1 1 2 1 3 1 4 1 5 1 6 1 7 1 8 1 9 2 0 2 1 2 2 2 3 2 4 2 5 2 6 2 7 2 8 2 9 3 0 3 1 3 2 3 3 3 4 SC 0 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 1 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 2 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 3 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 4 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 5 S H X X X X X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 6 S S X X X P X X X X P X X X X P H X X X P X X X X P X X X X P X X X SC 7 S H X X X X X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 8 S H X X X X X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 9 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 10 S H X X X X X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 11 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 12 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 13 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 14 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 15 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X

S=Sincronizzazione; P=Pilota; H=Header; X=Payload

Symbol 1 2 3 4 5 6 7 8 9 1 0 1 1 1 2 1 3 1 4 1 5 1 6 1 7 1 8 1 9 2 0 2 1 2 2 2 3 2 4 2 5 2 6 2 7 2 8 2 9 3 0 3 1 3 2 3 3 3 4 SC 0 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 1 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 2 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 3 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 4 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 5 S H X X X H X X X X X X X X X H X X X X H X X X X H X X X X H X X H SC 6 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 7 S H X X X H X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 8 S H X X X H X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 9 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 10 S H X X X H X X X X H X X X X H X X X X H X X X X H X X X X H X X H SC 11 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 12 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 13 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X SC 14 S X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X X SC 15 S S X X X P X X X X P X X X X P X X X X P X X X X P X X X X P X X X

S=Sincronizzazione; P=Pilota; H=Header; X=Payload

Figura 1.15b: Struttura del Normal Downlink Burst nel caso di Ns=16, Nh=32.

La tabella seguente elenca il numero dei vari tipi di simbolo per le due versioni di NDB analizzate nei diversi canali previsti dallo standard TETRA RELEASE 2 (Tab. 1.3).

Channel bandwidth Number of pilot symbols Number of header symbols Number of data symbols Coded bits with 4-QAM Coded bits with 16-QAM Coded bits with 64-QAM 25 kHz 8 s N = 24 29/32 207/204 414/408 828/816 1242/1224 50 kHz 16 s N = 48 29/32 443/440 886/880 1772/1760 2658/2640 100 kHz 32 s N = 96 29/32 915/912 1830/1824 3660/3648 5490/5472 150 kHz 64 s N = 144 29/32 1387/1384 2774/2768 5548/5536 8322/8304

1.7 STIMA DI CANALE

La stima di canale si basa sulla presenza dei simboli pilota multiplati con i simboli informativi sulle varie sottoportanti , come visto nel paragrafo precedente.

Questa tecnica è nota in letteratura come Pilot Symbol Assisted Modulation (PSAM) . Il numero e la distribuzione dei pilota sono scelti in maniera tale da permettere una sufficientemente accurata stima di canale anche nel caso peggiore di dispersività temporale e frequenziale.

L’approccio impiegato utilizza i campioni in uscita dal canale nelle posizioni relative ai pilota per provvedere ad una stima ottima su tutti i simboli che formano il burst. Il primo passo è quello di rimuovere la modulazione dai campioni relativi ai simboli pilota, dividendo per i pilota stessi. Riprendiamo l’espressione del campione m-esimo relativo alla k-esima sottoportante, considerando anche il rumore termico:

( )

, ,( )

k m k m k k z m =H c +n m (1.7.1) dove( )

( )

j2 km( )

k k n m =w m e− πυ ⊗g − t (1.7.2)è sempre un processo di rumore gaussiano bianco con densità spettrale bilatera 2 No . Dividendo per il corrispondente simbolo pilota si ottiene

( )

( )

' , , , k m k m k k m k z m H H n m c ∧ = = + (1.7.3)La griglia risultante di campioni affetti da fading e rumorosi è utilizzata come stima di canale relativa alle locazioni dei simboli pilota nella matrice.

colonne, in maniera tale da ottenere la stima di canale (Hm k, ∧

) relativa a tutti i simboli informativi.

Stimata la risposta in frequenza del canale, il passo successivo è quello di equalizzare i campioni in uscita dal filtro adattato prima di entrare nel decisore (Fig.1.16): si divide per Hm k,

∧

il campione ricevuto e si moltiplica per Hm k, ∧ . STIMA DI CANALE DEC EQUALIZZAZIONE ( ) k z m Zeq mk( ) , mk H ∧

Figura 1.16: Schema illustrativo delle operazioni di stima ed equalizzazione.

L’algoritmo di equalizzazione utilizzato, combatte il fading introdotto dal canale, lasciando invariata la varianza del rumore termico.

L’espressione del campione equalizzato è la seguente

( )

( )

, ''( )

, , , , m k k m k k m k k m k m k H z m Zeq m H c n m H H ∧ ∧ ∧ = = + (1.7.4) dove( )

( )

'' , , k m k k m k n m n m H H ∧ ∧ = (1.7.5)., , m k m k H H ∧ = (1.7.6)

( )

''( )

, k m k k Zeq m =c +n m (1.7.7)Se la risposta in frequenza del canale presenta dei nulli su alcune sottoportanti, si ha notevole degrado delle prestazioni: ecco perché si rende necessario l’utilizzo di una codifica di canale.

CAPITOLO 2

CANALE DI PROPAGAZIONE

2.1 IL CANALE RADIOMOBILE

Il canale radiomobile presenta delle caratteristiche piuttosto critiche, che richiedono contromisure particolari per la corretta rivelazione del segnale trasmesso. Ciò è dovuto al fatto che, specialmente in ambiente urbano, la propagazione del segnale modulato avviene attraverso cammini multipli (“propagazione multipath”).

In particolare, alle frequenze tipicamente assegnate ai sistemi di nuova generazione è applicabile un modello di propagazione a raggi (tipico dell’ottica geometrica) che risulta valido quando le dimensioni degli oggetti nell’ambiente circostante sono sensibilmente maggiori della lunghezza d’onda della portante. In quest’ipotesi, il segnale ricevuto è costituito dalla sovrapposizione di diversi contributi, ciascuno dei quali è una copia del segnale trasmesso, ma con differenti ampiezze e ritardi (Fig. 2.1).

Queste differenze sono fisicamente originate dalle diverse caratteristiche dei cammini percorsi da ciascuno dei raggi in cui l’onda elettromagnetica è scomposta.

Di conseguenza, la modellizzazione e il progetto punto-punto di sistemi soggetti a propagazione multipath presentano difficoltà sicuramente maggiori rispetto a quelle poste da sistemi in cui l’unica sorgente di disturbo è il rumore termico.

A seconda dei parametri fisici del mezzo e della velocità di segnalazione, si può avere una risposta in frequenza del canale quasi costante sulla banda del segnale (fading piatto) o un’attenuazione diversa sulle varie componenti frequenziali (fading selettivo). Ulteriori difficoltà scaturiscono dal movimento dei terminali, che rende le attenuazioni ed i ritardi delle repliche variabili nel tempo. Si innescano, quindi, dei fenomeni Doppler che provocano la distorsione del segnale. Come si vedrà meglio nel seguito, a seconda della frequenza Doppler del segnale e della velocità di segnalazione, si parla di canale statico o tempovariante.

Questo capitolo è dedicato alla descrizione statistica dei canali multipath, che permette di fare delle previsioni teoriche sulle prestazioni del ricevitore e di suggerire delle strategie per limitare le degradazioni dovute alle distorsioni subite dal segnale.

Figura 2.1: Scenario tipico propagazione “multipath”.

2.2 CANALE SELETTIVO STATICO

1 ( ) r i ( ) N j i i i y t ρe x tθ τ = =

∑

− (2.2.1) dove Nr è il numero di raggi ricevuti, mentre ρi, θi e τi sono rispettivamente l’ampiezza, il ritardo di fase e il ritardo di gruppo dell’i-esimo raggio. Si osservi che il rumore termico dell’antenna ricevente è stato per il momento trascurato per concentrarci solo sull’effetto dei cammini multipli.Una volta noti l’ambiente circostante e le posizioni relative di antenna trasmittente e ricevente, sarebbe in teoria possibile valutare tutti i parametri del modello (2.2.1). La risposta in frequenza del canale è

2 1 ( ) r l N j f l l H f ρe− π τ = =

∑

. (2.2.2) In figura 2.2 è mostrata la risposta in ampiezza di un canale a 20 raggi. Si noti l’estremaselettività al variare della frequenza.

Figura 2.2: Risposta in ampiezza di un canale selettivo.

Un’idea della rapidità di variazione di H f( ) si ottiene nel modo seguente. Definiamo con

2 2 1 r l l N l l ρ µ ρ = =

∑

(2.2.3)il peso del cammino l-esimo. Chiamiamo poi ritardo medio la media pesata dei ritardi

1 r N l l l τ µ τ = =

∑

. (2.2.4) La deviazione standard dei ritardi è definita come2 1 ( ) r N l l l τ σ µ τ τ = =

∑

− (2.2.5) e si può dimostrare che ( )H f varia tanto più rapidamente quanto maggiore è στ. Si definisce banda di coerenza B c del canale il massimo intervallo in cui H f( ) non varia “apprezzabilmente”, e per quanto si è detto prima la si può esprimere con una relazione del tipo1 c B τ σ ∝ . (2.2.6)

Perciò, per una data velocità di segnalazione 1/T, possiamo dividere i canali multipath in due classi:

• quelli non selettivi in frequenza, in cui Bc>1/T e nei quali tutte le componenti del segnale subiscono pressoché la medesima attenuazione.(Fig. 2.3a).

• quelli selettivi in frequenza, in cui Bc<1/T e nei quali le componenti sono attenuate in modo diverso secondo la frequenza (Fig. 2.3b).

f C(f) spettro del segnale f C(f) spettro del segnale

Figura 2.3: Canale non selettivo a) e selettivo b).

La selettività in frequenza del canale trasmissivo si traduce in una distorsione lineare del segnale trasmesso, che a sua volta genera interferenza intersimbolica (ISI) al ricevitore. Questa deve essere opportunamente compensata per evitare una severa degradazione delle prestazioni del sistema. Le tecniche usate per la compensazione della ISI sono genericamente note come ‘tecniche di equalizzazione’. Nei sistemi convenzionali a singola portante (PSK, QAM) si utilizzano di solito equalizzatori lineari o a reazione, che operano nel dominio del tempo (filtri numerici a risposta impulsiva finita). Quando il canale è fortemente selettivo, essi presentano tempi di acquisizione molto lunghi. La soluzione migliore in questi casi è il ricorso ad una modulazione resistente alle distorsioni causate dal fading selettivo. Una di queste è la modulazione multiportante, che consente di effettuare l’equalizzazione del canale nel dominio della frequenza attraverso un semplice banco di moltiplicatori complessi.

2.3 CANALE TEMPO-VARIANTE

Nei sistemi radiomobili il canale non è statico, ma tempo-variante, perché il moto relativo tra trasmettitore e ricevitore si traduce in cambiamenti delle caratteristiche del mezzo di propagazione. Il risultato è che il ricevitore osserva variazioni nell’ampiezza e nella fase del segnale ricevuto. L’inviluppo complesso del segnale ricevuto ( )y t sarà allora espresso in questa forma

( ) 1 ( ) r ( ) i ( ( )) N j t i i i y t ρ t eθ x t τ t = =

∑

− (2.3.1) dove i parametri{ }

ρi ,{ }

θi e{ }

τi variano nel tempo in modo imprevedibile.Se si assume che il canale sia non selettivo in frequenza (piatto), la distorsione subita dal segnale ( )y t si può esprimere in funzione di due soli parametri: il modulo ρ e l’argomento θ di ( )H f alla frequenza della portante. Più precisamente

( ) j ( ) y t =ρe x tθ ovvero ( )y t =ax t( ) (2.3.2) dove 2 1 r o l N j f j l l a ρeθ ρe− π τ =

= =

∑

, essendo fo la frequenza della portante. Nelle trasmissioni radiomobili il parametro a è una funzione del tempo, ( )a t , che varia al variare delle caratteristiche del canale.Per avere un’idea di ciò che succede, supponiamo di avere un gran numero di raggi, tutti caratterizzati dalla stessa potenza media e con angoli uniformemente distribuiti nell’intervallo

[

0,2π]

(modello di Clarke). In queste ipotesi si può si mostrare che ( )a t è approssimabile con un processo gaussiano stazionario e a media nulla, con funzione di autocorrelazione2 0 ( ) (2 ) a D R τ =σ J π τf (2.3.3) dove σ2 è la potenza di ( )a t , 0

J è la funzione di Bessel di ordine zero e infine fD è la frequenzaDoppler, legata alla velocità v del mobile dalla relazione

fD f0v c

= (2.3.4)

in cui si è indicata con c la velocità della luce.

Trasformando Ra( )τ si ottiene la densità spettrale (DS di ) a t ( )

2 2 1 ( ) 2 1 a D D S f f f f σ π = − (2.3.5)

il cui andamento in funzione di f è riportato in figura.2.4

D

f

Df

−

f

0 ( ) ( ) a S f S f 1 0In base a quanto visto finora, possiamo affermare che per effetto dei cammini multipli e del movimento del mobile, il segnale ricevuto subisce un’attenuazione ( )a t , che varia apprezzabilmente solo su intervalli temporali dell’ordine di 1/ fD (o maggiori). Definiamo quindi con T0 ≅1/ fD il tempo di coerenza, in altre parole l’intervallo temporale entro il quale la risposta in frequenza del canale rimane sostanzialmente invariata.

Poiché in un intervallo dell’ordine di 1/fD sono contenute un numero di segnalazioni pari ad 1/(fDT), possiamo distinguere tra:

• fading lento se 1/(fDT) >> 1, ovvero se nell’intervallo di tempoin cui il fading varia apprezzabilmente è contenuto un numero elevato di segnalazioni.

• fading veloce se 1/(fDT) << 1.

Il fading veloce rappresenta dunque una condizione in cui il tempo di coerenza è breve rispetto alla durata dell’impulso associato ad ogni simbolo. In caso di fading lento si può invece ritenere che ( )a t sia costante su un intervallo di tempo comprendente molte segnalazioni. Il segnale ricevuto ( )y t si può allora modellare come nella (2.3.2) , valida per canali statici, e caratterizzare il fading attraverso le variabili ρ e θ.

In pratica si usano due modelli statistici per la variabile aleatoria ρ. Il più semplice è quello in cui nessuna delle componenti multipath del segnale è prevalente sulle altre. In questo caso ρ è a media nulla ed ha una densità di probabilità (DdP) di Rayleigh (Fig. 2.5a):

p( ) 2ρ = ρe−ρ2 con ρ 0

0 0.5 1 1.5 2 2.5 3 3.5 0 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9 1 ρ ρρ ρ (ρ) (ρ)(ρ) (ρ) p

Figura 2.5a: Densità di probabilità di Rayleigh.

Questo modello è tipico delle comunicazioni radiomobili in area urbana dove non c’è visibilità ottica tra antenna trasmittente e ricevente.

L’altro modello si utilizza invece quando al ricevitore giunge una replica del segnale prevalente sulle altre. In queste circostanze il segnale ricevuto può essere scomposto in due parti: quella che arriva attraverso il percorso prevalente (componente diretta) e la somma di tutte le altre (componente diffusa). In questo caso si trova che ρ è a media non nulla e ha una DdP di Rice

2 ( 1) 0 ( ) 2 ( 1) K K (2 ( 1)) p ρ = ρ K+ e− + ρ − J ρ K K+ con ρ 0 ≥ (2.3.7)

dove J x0( ) è la funzione di Bessel modificata di ordine zero e K rappresenta il rapporto tra la potenza media della componente diretta e quella della componente diffusa. La figura 2.5b mostra l’andamento della DdP di Rice per alcuni valori del parametro K.

0 0.5 1 1.5 2 2.5 3 0 0.2 0.4 0.6 0.8 1 1.2 1.4 1.6 1.8 2 ρ ρρ ρ (ρ) (ρ) (ρ) (ρ) K=0 K=5 K=10 p

2.4 PROFILO DI CANALE

Vediamo ora quali sono i valori tipici dei vari parametri utilizzati per caratterizzare il mezzo (Np, αl, τl ) e quanto rapidamente variano.

Pensiamo ad un mobile che viaggia alla velocità di 50Km/h. Con una portante, per esempio, di 1.1 GHz, la frequenza Doppler (applicando la relazione 2.3.4) è pari a 50 Hz e quindi gli a(t) cambiano nel giro di 20 ms (l’inverso di fD). Al contrario i ritardi non cambiano apprezzabilmente nel giro di 20 ms perché il mobile percorre solo 28 cm, una distanza trascurabile rispetto a quella tra trasmettitore e ricevitore in un sistema cellulare urbano.

Non è possibile determinare una relazione precisa che ci dia il valore dei ritardi, perché essi dipendono dagli ostacoli fisici nell’ambiente di propagazione e questi cambiano con la posizione del mobile.

E’ importante invece avere un’idea di ciò che accade in un canale tipico, cioè rappresentativo di un dato ambiente (per esempio, una zona urbana o collinare). Conclusioni a tale proposito sono riportate in uno studio indicato con la sigla COST207 riguardante applicazioni macrocellulari. Nel caso della rete GSM viene fatta una classificazione in gruppi di tutti i contributi che arrivano al mobile, ognuno dei quali corrisponde ad una classe di ostacoli caratterizzata dallo stesso ritardo. Questo modello è chiamato WSSUS (Wide Sense Stationary Uncorrelated Scatter) e prevede la presenza di sei gruppi di corpi diffusori, ognuno caratterizzato da un processo a(t) descritto precedentemente, tra loro scorrelati, stazionari in senso lato e poiché gaussiani, anche indipendenti.

Nella pratica viene dato il profilo di canale o meglio il profilo di potenza dei ritardi

(PDP: Power Delay Profile), spesso rappresentato tramite un istogramma in cui sull’asse delle ascisse viene riportata la dispersione dei ritardi (differenza tra il ritardo massimo e minimo) detta delay spread, mentre sull’asse delle ordinate viene riportato il valore di attenuazione media associata a ciascun ritardo.

Nelle simulazioni i modelli di propagazione utilizzati sono quelli associati ai due scenari tipici, quello urbano e collinare, TU50 e HT200.

2.4.1 SCENARIO TIPICO COLLINARE HTx

Definiamo nella tabella 2.1 il profilo di potenza dei ritardi associato allo scenario collinare HT200, cioè il canale GSM standard Hilly Terrain con velocità del mobile di

200Km h/ .

Per una frequenza portante f0=800MHz, si ha una frequenza Doppler fD ≅148Hz e, quindi, normalizzando rispetto all’intervallo di segnalazione T,si ottiene f TD ≅0.062.

CAMMINO RITARDO DIFFERENZIALE(µs) POTENZA MEDIA RELATIVA(db) 1 2 3 4 5 6 0.0 0.2 0.4 0.6 15.0 17.2 0.0 -2.0 -4.0 -7.0 -6.0 -12.0

Tabella 2.1: Profilo del canale Hilly Terrain.

Come si vede, il cammino con minor ritardo (il primo rispetto a cui sono calcolati gli altri) ha potenza maggiore, in altre parole esiste raggio diretto.

Noti i ritardi introdotti dal canale e la banda Doppler, possiamo vedere, calcolando la banda e il tempo di coerenza, se e come il canale è selettivo in frequenza e nel tempo. Per il calcolo della banda di coerenza si può utilizzare, con buona approssimazione, la formula

(

max min)

1 10 c B τ τ = − (2.4.1.1)che rappresenta l’intervallo frequenziale entro cui H f

( )

non subisce variazionimaggiori del 10%. Prendendo i valori della tabella 2.1 si ottiene: Bc ≅5.81KHz. Essendo Bc>

1

T , il canale su ogni sottoportante è non selettivo in frequenza.

Per vedere se il canale è selettivo nel tempo, calcoliamo il rapporto tra il tempo di coerenza, definito come l’inverso di fd, e l’intervallo di segnalazione su sottoportante T: 1 16,3

d

f T ≅ . Si può concludere che siamo nella condizione di fading lento, come già anticipato nella (1.4.5).

2.4.2 SCENARIO TIPICO URBANO TUx

Definiamo nella tabella 2.2 il profilo di potenza dei ritardi associato allo scenario collinare TU50, cioè il canale GSM standard Tipically Urban con velocità del mobile di 50Km/h.

Per una frequenza portante f0 =400MHz, si ha una frequenza Doppler fD ≅18.5Hz e, quindi, normalizzando rispetto all’intervallo di segnalazione T,si ottiene f TD ≅0.0075.

CAMMINO RITARDO DIFFERENZIALE(µs) POTENZA MEDIA RELATIVA(db) 1 2 3 4 5 6 0.0 0.2 0.4 1.6 2.4 5.0 -3.0 0.0 -2.0 -6.0 -8.0 -10.0

Tabella 2.2: Profilo del canale Tipically Urban.

In questo caso il cammino con minor ritardo (il primo) ha una potenza minore rispetto al secondo, in altre parole non esiste in questo caso raggio diretto.

Riportiamo di seguito anche in forma grafica il profilo di canale considerato (Fig. 2.6):

0 0,1 0,2 0,3 0,4 0 2 4 6 P o te n z a Ritardo(µs)

Per vedere la selettività in frequenza del canale calcoliamo la banda di coerenza secondo la (4.2.1.1): Bc =20KHz ; quindi, essendo Bc>

1

T , il canale è non selettivo in frequenza. Al solito, per vedere la tempo-varianza del canale, utilizziamo il seguente valore: 1 65

d

f T ≅ ; questo significa che il canale varia nel tempo dopo alcune decine di intervalli di segnalazione, quindi siamo nel condizione di fading lento ancor più che nel caso precedente.

CAPITOLO 3

I CODICI A BLOCCO

3.1 INTRODUZIONE

In questo capitolo compiremo un’analisi dettagliata delle caratteristiche dei codici a blocco, elencandone i parametri fondamentali e le principali proprietà, effettueremo, poi, una carrellata su tutti quei codici che sono stati presi in esame nell’ambito della standardizzazione degli header del sistema TETRA2, ponendo in particolare l’accento sulle ragioni per cui gli stessi sono stati valutati positivamente oppure accantonati.

3.2 DEFINIZIONE E PARAMETRI FONDAMENTALI

3.2.1 COS’È UN CODICE A BLOCCO

Un codice a blocco non è altro che un insieme di vettori, di lunghezza predefinita, chiamati parole di codice. Ogni codice è caratterizzato da uno specifico alfabeto, ossia da un set di simboli che vanno a costituire i vettori: spesso si fa riferimento a codici binari, costituiti solo da due elementi, 0 ed 1, che nel loro utilizzo all’interno delle

2 , ad esempio 2l con l intero positivo, allora ogni simbolo di tale alfabeto può essere rappresentato da una sequenza di l bit e quindi ognuno di questi codici ha un suo equivalente binario in cui ad ogni simbolo di origine è associata una sequenza di l bit ; le parole di codice avranno perciò lunghezza risultante Nl dove N è la lunghezza di quelle originarie. Un codice viene identificato dalla coppia ordinata (n,k) dove n è la lunghezza delle parole e k è il numero degli elementi che racchiudono l’informazione. Dato quindi un alfabeto di q simboli, abbiamo un totale di qn possibili parole, tra le quali andiamo a selezionare un sottoinsieme di qk , poiché tale è il numero delle combinazioni degli elementi informativi.

Per analizzare nel dettaglio i codici a blocco ci serviremo dell’algebra dei campi, dove per campo si intende una struttura caratterizzata da un insieme di elementi, sulla quale sono definite le operazioni di somma e prodotto per cui valgono le seguenti proprietà:

somma

1. Un campo è chiuso rispetto alla somma: se due elementi, a e b,appartengono ad un campo, allora anche a + b vi appartiene.

2. La somma è associativa, se a, b e c sono elementi di un campo, allora vale

( ) ( )

a+ b+c = a+b + . c

3. La somma è commutativa, a b b a+ = + .

4. Un campo contiene un elemento chiamato 0 che soddisfa la proprietà a+ = . 0 a

5. Tutti gli elementi di un campo hanno un opposto, quindi se b è un elemento, il suo opposto sarà –b. La sottrazione tra 2 elementi a b− sarà definita come

( ) a+ −b .

prodotto

1. Un campo è chiuso rispetto al prodotto: se due elementi, a e b, appartengono ad un campo, allora anche ab vi appartiene.

2. Il prodotto è associativo: a(bc) = (ab)c.

3. Il prodotto è commutativo: ab = ba.

5. Un campo contiene un elemento chiamato identità, che soddisfa la proprietà

a(1) = a, per ogni elemento a appartenente al campo.

6. Tutti gli elementi del campo, eccetto lo 0, hanno un inverso. Quindi se b è un elemento del campo, il suo inverso è definito come b-1 e bb-1 = 1. La divisione tra due elementi a ÷ b è definita come ab-1.

Nella stragrande maggioranza dei casi presi in considerazione avremo a che fare soltanto con gli elementi 1 e 0 e quindi con un’algebra modulo 2, in cui somma e prodotto sono definite secondo le seguenti tabelle di verità:

Un campo di questo tipo è detto campo di Galois del secondo ordine e viene indicato con la sigla GF(2), dove il 2 si riferisce al numero degli elementi; analogamente, nel caso di q simboli avremo il GF(q).

3.2.2 PARAMETRI CARATTERISTICI

Adesso introdurremo alcuni importanti parametri, che permettono di descrivere un codice a blocco nella pienezza delle sue proprietà. Una grandezza fondamentale immediatamente ricavabile dalla coppia (n,k) è il rate del codice r = k / n. Altrettanto importante è la distribuzione dei pesi del codice: ad ogni parola di codice è associato un peso, definito come il numero di elementi diversi da 0 che la compongono. La distribuzione dei pesi è appunto l’insieme di tutti i pesi relativi a tali parole. Nell’analisi dei codici ci serviremo, poi, del concetto di distanza di Hamming: tale distanza è

+ 0 1 0 0 1 1 1 0 . 0 1 0 0 0 1 0 1

definizione si può associare una distanza minima ad ogni codice: dmin indica il numero minimo di elementi per cui possono differire due parole. Direttamente dalla dmin si ricava un altro importante parametro, il cosiddetto potere correttore del codice:

1 2 min d t= − (3.2.2.1),

dove indica il più grande intero non maggiore di y y. Noi analizzeremo principalmente codici a blocco lineari, cioè tali che, date due parole di codice Ci e Cj

(anche coincidenti), la loro somma è una parola di codice,quindi la parola

[

]

1= 0 0 0

C K , costituita di soli 0, appartiene per forza al codice. Inoltre, nel GF(2), essendo somma e differenza coincidenti, se Ci e Cj sono parole che distano tra

loro dmin, la loro differenza ha peso esattamente pari a dmin , di conseguenza possiamo affermare che dmincoincide con il peso minimo delle parole del codice.

3.2.3 LA MATRICE GENERATRICE E LA MATRICE DI

CONTROLLO DI PARITA’

Nell’ambito dei codici lineari a blocco binari l’operazione di codifica può essere effettuata facendo ricorso alla matrice generatrice del codice

G = → ← → ← → ← k g g g Μ 2 1 = kn k k n n g g g g g g g g g Λ Μ Μ Μ Λ Λ 2 1 2 22 21 1 12 11 (3.2.3.1)

Si tratta di una matrice di dimensioni k × n, i cui k vettori riga sono linearmente indipendenti: un codice (n,k) può infatti essere visto come uno spazio vettoriale di dimensione k i cui elementi sono combinazione lineare delle righe di G . Se consideriamo quindi il vettore