Capitolo 2

Le Sorgenti di Opportunità UMTS

Le basestation UMTS rappresentano, come già accennato nel capitolo precedente, dei possibili illuminatori di opportunità da utilizzare nell’ambito di un sistema radar passivo.

Per capire se il segnale emesso da queste sorgenti sia o meno sfruttabile da un sistema PCL è necessario studiarne le caratteristiche.

In questo capitolo faremo un’introduzione generale sull’architettura del sistema UMTS e sulle sue principali peculiarità, analizzando il segnale generato dalle basestation e indicando le caratteristiche tipiche delle stazioni Radio Base stesse; successivamente, verrà presentata anche un’evoluzione dello standard stesso, ovvero l’HSDPA, illustrando quali sono le principali innovazioni che permettono di raggiungere maggiori velocità trasmissive in downlink (ovvero da basestation a utente) rispetto allo standard classico.

2.1 Caratteristiche generali del sistema UMTS

Il sistema UMTS (Universal Mobile Telecommunication System) è lo standard in uso per la telefonia cellulare di terza generazione. Nel 1998 è stato fondato il 3GPP (Third Generation Partnership Project), un ente costituito da un’ampia gamma di soggetti differenti (produttori, operatori del mercato IT, istituzioni governative, consorzi e organizzazioni di standardizzazione) di varie nazioni e continenti, che si occupa della regolamentazione dello standard UMTS nel mondo [13]. In Italia, la prima rete UMTS è ufficialmente entrata in funzione nel 2003.

Figura 2.1: Logo 3GPP e membri fondatori

Il sistema utilizza portanti intorno ai 2 GHz, con modulazione QPSK, spaziatura tra canali pari a 5 MHz, e si differenzia dagli altri standard di comunicazione per la tecnica di accesso dell’utente alla rete che è a divisione di codice (CDMA). Con questo tipo di accesso, i segnali degli utenti sono sovrapposti sia nel tempo che in frequenza, e a ogni utente è attribuito un codice personale di accesso dalla stazione radiobase: poichè il singolo utente ha a disposizione tutta la banda (3.84 MHz) per tutto il tempo della comunicazione, la tecnica di accesso prende precisamente la denominazione di Wideband Coded Division Multiple Access (W-CDMA).

Le bande occupate sono le seguenti:

• 1920 – 1980 MHz in uplink • 2110 – 2170 MHz in downlink • 1900 – 1920 MHz

• 2010 – 2025 MHz

Per la realizzazione di collegamenti bidirezionali, le prime due bande vengono utilizzate in modalità FDD (Frequency Division Duplexing), mentre le altre due in modalità TDD (Time Division Duplexing). Inoltre le prime due bande vengono suddivise in sottobande da 3.84 MHz, ciascuna assegnabile ad un diverso operatore.

Figura 2.2: Bande occupate dal sistema UMTS

Il sistema UMTS ha come obiettivo quello di rendere il telefono cellulare un terminale multimediale, in grado di svolgere le classiche funzioni di un terminale di rete e garantendo certe prestazioni all’utente, ovvero:

• 2 Mbit/s: per MS fermi o quasi in prossimità della stazione radio base • 384 kbit/s: per MS in ambiente urbano con mobilità fino a 50/60 km/h • 144 kbit/s: per MS in ambiente rurale e velocità automobilistiche (<150 km/h)

2.2 Codici di spreading e di scrambling

L’obiettivo dei sistemi UMTS è quello di consentire al singolo utente la trasmissione e la ricezione di segnali a velocità diverse, a seconda del tipo di dati (voce, video, mail, …), permettendo anche la trasmissione contemporanea di più flussi a velocità diverse.

Il segnale di ogni utente viene moltiplicato per un particolare codice a bassa cross-correlazione, con un conseguente allargamento dello spettro del segnale ricevuto come

mostrato in figura 2.3: per questo motivo la tecnica CDMA è chiamata anche a spettro espanso e l’operazione di allargamento prende il nome di Spreading. Successivamente, in fase di ricezione, il segnale viene nuovamente moltiplicato per lo stesso codice e tramite un filtraggio si ritorna al segnale utile ricevuto. In condizioni ideali, questa procedura permette l’annullamento dell’effetto delle interferenze mutue.

Figura 2.3: Operazione di spreading e despreading sullo spettro del segnale

Un esempio di quello che succede al flusso dati è mostrato in Figura 2.4: il segnale dati (in alto nella figura) con bit rate Br viene moltiplicato per una sequenza di codice

(sequenza di canalizzazione o di spreading) con chip-rate Cr, ottenendo come risultato

(in basso in figura) un segnale con lo stesso chip-rate della sequenza di codice ma con lo spettro allargato di una quantità detta Spreading Factor (SF), pari a Cr/Br. Il fattore

di spreading rappresenta quindi il numero di chip con cui viene rappresentato un bit di informazione.

Per trasmettere a bit-rate diversi, è sufficiente quindi cambiare il valore di SF, mantenendo ovviamente fisso il chip-rate, che nel caso UMTS è pari a Cr=3.84Mchips/sec.

Figura 2.4: Operazione di Spreading sul segnale dati

Con l’operazione di spreading (o canalizzazione) i simboli sui rami I e Q, dove con I e Q si intende rispettivamente parte reale e immaginaria del segnale, vengono moltiplicati per un codice OVSF (Orthogonal Variable Spreading Factor). Tali codici sono costruiti tramite una struttura ad albero come quella illustrata in figura 2.5 [16]:

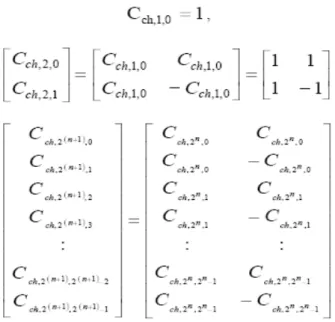

Questi codici sono etichettati con il simbolo Cch, SF, k, dove SF è il fattore di spreading variabile da 4 a 512 ( con chip rate fisso e pari a 3.84 Mcps), mentre k è il

numero del codice, variabile nell’intervallo 0 a SF-11.

Si può affermare che, dovendo mantenere costante il chip-rate di 3.84 Mchip/s, utilizzeremo sequenze più corte (a SF basso) per trasmissioni a velocità maggiore e sequenze più lunghe (a SF elevato) per trasmissioni più lente. La rete quindi deve operare delle scelte oculate sulla scelta dei codici, altrimenti si troverà di fronte a una mancanza di codici disponibili, e quindi ad una riduzione delle possibilità di utenza.

Ogni livello nell’albero dei codici definisce un codice di canalizzazione di lunghezza pari a SF e corrisponde ad un fattore di spreading proprio uguale a SF. Il metodo per generare in maniera ricorsiva questi codici è definito quì di seguito:

Figura 2.6: Metodo ricorsivo per generare codici OVSF

I passi per generare queste sequenze di codice sono:

• Preso un livello dell’albero di generazione del codice, i codici che vi appartengono hanno lunghezza doppia di quelli del livello precedente;

• Dato un codice diciamo “sorgente”, i due codici “figli” vengono generati rispettivamente per ripetizione e per ripetizione con cambiamento di bit a partire dalla sequenza di bit del codice “sorgente”;

• Presi due codici, se essi appartengono allo stesso livello sono ortogonali (e per ogni livello si ha l’insieme completo dei codici di Walsh-Hadamard caratteristici di quella lunghezza), mentre se appartengono a due livelli diversi sono ortogonali solo se quello di lunghezza più corta non è la “sorgente” da cui è nato quello lungo che sto considerando.

Prendendo una qualunque sequenza ci,j di lunghezza L, questa sarà ortogonale a:

• Tutte le sequenze della stessa lunghezza L; • Tutte le sequenze di lunghezza L’

> L che non sono state generate da essa; • Tutte le sequenze di lunghezza L’’

< L che non sono sul percorso da essa alla radice;

Quindi, riferendoci alla figura 2.7, considerando ad esempio la sequenza c44, le

sequenze non ortogonali di lunghezza minore sono c22 e c11, mentre quelle di lunghezza

maggiore non ortogonali sono tutte le sequenze da essa generate, come la c88. Tutte le

altre sono sequenze ortogonali alla c44.

I codici di canalizzazione servono per separare segnali provenienti dalla stessa sorgente, e quindi provenienti dalla stessa basestation. A utenti gestiti dalla stessa basestation vengono quindi attribuiti diversi codici di spreading, ovviamente ortogonali tra di loro per separare appunto flussi dati provenienti da una stessa basestation ma destinati a utenti differenti.

A questo punto è facilmente comprensibile che una famiglia di codici, per essere utilizzata in sistemi CDMA, debba soddisfare certe caratteristiche:

• Ogni codice deve presentare una funzione di autocorrelazione con bassi picchi secondari:

Figura 2.8: Autocorrelazione di una sequenza di codice

• Per limitare l’interferenza reciproca, due codici qualsiasi devono presentare bassi valori dei picchi massimi di cross-correlazione: l’ideale sarebbe ovviamente utilizzare sequenze di codice con cross-correlazione nulla.

I codici OVSF finora illustrati presentano comunque alcuni inconvenienti:

• La cross-correlazione tra due sequenze può assumere valori significativamente diversi da zero quando i due codici non sono allineati (sorgenti non sincrone, che le posso vedere come le varie basestation

UMTS), rischiando quindi di trovarci addirittura con una cross-correlazione massima tra i codici stessi.

Per mitigare almeno in parte questi effetti negativi, dopo l’operazione di spreading viene effettuata la cosiddetta operazione di scrambling. I codici di scrambling, che hanno l’importante caratteristica di non alterare e quindi non ulteriormente allargare la banda del segnale, servono a distinguere sorgenti tra loro non sincrone e quindi separare in downlink flussi dati provenienti da diverse stazioni base (o in uplink per distinguere le trasmissioni di distinti utenti mobili).

I codici di scrambling sono costituiti da sequenze complesse ottenute per troncamento di un codice appartenente ad un insieme di sequenze di Gold. In uplink si possono avere sia codici corti che codici lunghi, con periodo di ripetizione pari rispettivamente a 256 chip e 38400 chip, mentre in downlink è previsto solo l’uso di codici lunghi con periodo di ripetizione pari ancora a 38400 chip.

2.3 Descrizione del livello fisico

Ogni stazione radiobase comunica con i radiomobili tramite un’interfaccia radio che provvede al trasporto di tutte le informazioni che riguardano la connessione e la gestione della risorsa radio nonché della mobilità.

L’interfaccia radio è costituita principalmente da tre livelli protocollari (figura 2.9):

Radio Resource Control (RRC)

Medium Access Control

Transport channels Physical layer C o n tr o l / M eas u rem en ts Layer 3 Logical channels Layer 2 Layer 1

• Livello Fisico (o livello 1); • Livello Data Link (o livello 2); • Livello Network (o livello 3).

Il livello 1, come già ampiamente descritto, è basato sulla tecnologia WCDMA e, come si vede dalla Figura 2.9, si interfaccia con il Medium Access Control (livello 2) e con il Radio Resource Control (livello 3), offrendo servizi di trasferimento sulla portante fisica delle informazioni (bit) generate dai livelli superiori. I diversi livelli interagiscono tra loro tramite delle primitive di comunicazione che permettono lo scambio di informazioni tramite delle unità base di informazione; nel caso di comunicazione tra livello fisico e MAC l’unità base di informazione è chiamata

transport block (TB).

Il trasferimento tra il livello fisico e il MAC e viceversa avviene tramite i canali di trasporto. Le caratteristiche di questi canali sono determinate da un formato di trasporto o da un insieme di formati di trasporto. In particolare ai Transport Channel con tasso fisso o lentamente variabile è associato un Transport Format, mentre a quelli con tasso fortemente variabile è associato un Transport Format Set, dove per Transport Format si intende il formato utilizzato per la consegna di un transport block set (ovvero l’insieme di un certo numero di transport block trasferiti nello stesso TTI) tra il MAC e il livello 1. Il TTI (Transmission Time Interval) è definito come il tempo di interarrivo dei transport block set, è uguale al periodo con cui un transport block set è trasferito dal livello fisico sull’interfaccia radio e la sua durata è multipla di 10 ms.

I canali di trasporto sono i servizi offerti dal livello 1 ai livelli superiori e possono essere raggruppati in due tipologie [15]:

• Canali di trasporto comuni: l’informazione è trasmessa indistintamente a tutti i terminali mobili e quindi è necessaria un’identificazione degli utenti. • Canali di trasporto dedicati: la comunicazione avviene verso un singolo

terminale associando un particolare canale fisico (codice e frequenza nella modalità FDD, codice frequenza e time slot nella modalità TDD).

Un utente può avere contemporaneamente attivi uno o più canali di trasporto, ognuno con le proprie caratteristiche; i vari canali di trasporto verranno multiplati insieme a formare quello che viene chiamato CCTrCH (Coded Composite Transport

Channel). Questo canale composito verrà successivamente mappato su uno o più canali

fisici, mappaggio che rappresenta una delle tante le funzioni del livello fisico, tra le quali ricordiamo:

• Gestione della macrodiversità ed esecuzione dei soft-handover.

• Rilevamento degli errori sui canali di trasporto e indicazione ai livelli superiori.

• Codifica e decodifica FEC (Forward Error Correction), interleaving e

deinterleaving dei canali di trasporto.

• Multiplexing dei canali di trasporto e demultiplexing dei Coded Composite

Transport Channel (CCTrCH).

• Adattamento della velocità di trasmissione.

• Modulazione e demodulazione, spreading e despreading dei canali fisici. • Sincronizzazione di tempo e frequenza (chip, bit, slot, frame).

• Misurazioni ed indicazione ai livelli superiori. • Controllo di potenza ad anello chiuso.

I canali fisici sono organizzati in trame della durata di 10 ms e contenenti 38400 chip (pari al periodo di ripetizione di una sequenza di codice di scrambling lunga); ciascuna trama si compone di 15 slot temporali, di durata quindi pari a 666μs e contenenti 2560 chip [14]. Il tempo di slot è l’unità temporale che contiene una serie di bit suddivisi in diversi campi, bit che non sono in numero fisso ma dipende dal particolare tipo di canale fisico.

I canali fisici, come già accennato, trasportano l’informazione principalmente in due modi:

• Frequency Division Duplexing (FDD): le trasmissioni in uplink e downlink usano diverse portanti e in uplink si ha uno sfasamento tra il canale in fase e

quello in quadratura. La trasmissione avviene per tutti i time slot e i canali fisici sono individuati da un codice e da una frequenza.

• Time Division Duplexing (TDD): le trasmissioni in downlink e uplink condividono la stessa portante a divisione di tempo, quindi un canale fisico sarà anche caratterizzato da un particolare time slot.

Come per i canali di trasporto, i canali fisici possono essere suddivisi tra canali comuni e canali dedicati [15]. Tra i canali comuni ricordiamo:

• Common Pilot Channel (CPICH): canale downlink che trasporta una sequenza di bit predefinita, con velocità di bit e di simbolo costante, che serve per poter effettuare la stima del canale di propagazione.

• Primary Common Control Physical Channel (P-CCPCH): canale downlink a velocità fissa utilizzato per trasportare il BCH, ovvero un canale di trasporto contenente informazioni di sistema di tipo broadcast.

• High Speed - Physical Downlink Shared CHannel (HS-PDSCH): canale presente solo in downlink per trasportare l’HS-DSCH, ovvero un canale di trasporto condiviso da più utenti per trasportare dati. Questo canale è sempre associato ad un DPCH, ovvero ad un canale fisico dedicato. Ne torneremo comunque a parlare nel paragrafo 2.5, poiché si tratta di un canale utilizzato in modalità HSDPA.

• Synchronisation Channel (SCH): canale downlink usato per la sincronizzazione, ovvero per capire in quale cella si trova l’utente nel momento in cui accende il proprio terminale ed entra nella rete UMTS. Lo analizzeremo più in dettaglio nel paragrafo successivo.

I canali fisici dedicati sono:

• Dedicated Physical Data Channel (DPDCH): canale utilizzato per trasportare i dati inviati dai livelli superiori sul DCH, ovvero il canale di trasporto dedicato ad un particolare utente e caratterizzato dalla possibilità di cambiare

la velocità di trasmissione ogni 10 ms. Possono esistere uno, nessuno o più DPDCH per ogni connessione di livello 1.

• Dedicated Physical Control Channel (DPCCH): canale fisico utilizzato per trasportare informazioni di controllo generate dal livello 1, informazioni che consistono principalmente in sequenze di bit pilota per la stima del canale e in comandi per il controllo di potenza.

In downlink questi due canali vengono multiplati nel tempo a formare un unico DPCH (Dedicated Physical Channel), come si può vedere in figura 2.10:

One radio frame, Tf = 10 ms

TPC NTPC bits

Slot #0 Slot #1 Slot #i Slot #14

Tslot = 2560 chips, 10*2k bits (k=0..7)

Data2 Ndata2 bits DPDCH TFCI NTFCI bits Pilot Npilot bits Data1 Ndata1 bits DPDCH DPCCH DPCCH

Figura 2.10: Struttura di una trama per un downlink DPCH.

dove i campi di controllo hanno i seguenti significati:

• Pilota: sono bit noti al ricevitore utilizzati per la stima del canale.

• TFCI (Transport Format Combination Indication): sono contenute le informazioni relative al valore del fattore di spreading con cui si sta trasmettendo su quella trama (ricordiamo che un utente può cambiare il bit-rate con cui trasmette di trama in trama).

• TPC (Transmitted Power Control): contiene i comandi per il controllo di potenza.

Il parametro k in figura determina il numero totale di bit per ogni slot e il relativo fattore di spreading, compreso tra 4 e 512.

Il canale di sincronizzazione (SCH), come già accennato, è un canale downlink utilizzato per capire in quale cella si trova l’utente nel momento in cui accende il proprio terminale ed entra nella rete UMTS.

Esso consiste nella combinazione di sue sottocanali, l’SCH primario (P-SCH) e l’SCH secondario (S-SCH), costituiti anch’essi da trame di durata pari a 10ms, suddivise in 15 slot, ognuno avente una lunghezza di 2560 chip.

E’ importante sottolineare che entrambi i sottocanali non sono soggetti né a spreading né a scrambling. In figura 2.11 [15] è illustrata la struttura di una trama di sincronizzazione: Primary SCH Secondary SCH 256 chips 2560 chips

One 10 ms SCH radio frame acs i,0 acp acs i,1 acp acs i,14 acp

Slot #0 Slot #1 Slot #14

Figura 2.11: Struttura del canale di sincronizzazione (SCH)

Sull’SCH primario ogni stazione base trasmette all’inizio di ogni slot uno stesso codice modulato Cp lungo 256 chip, noto al ricevitore: il terminale mobile quindi, per

mezzo di un correlatore, può quindi riconoscere l’istante di inizio slot.

Precisamente il P-SCH viene costruito come una cosiddetta sequenza di Golay generalizzata. Se definiamo:

α = <x1, x2, x3,….., x16> = <1, 1, 1, 1, 1, 1, -1, -1, 1, -1, 1, -1, 1, -1, -1, 1>

il P-SCH è generato ripetendo la sequenza α modulata da una sequenza complementare di Golay, creando così una sequenza di valori complessi con parte reale e parte immaginaria identiche. La sequenza Cp è quindi così definita:

Cp = (1+j) * <α, α, α, −α, −α, α, −α, −α, α, α, α, −α, α, −α, α, α>

dove il chip più a sinistra nella sequenza corrisponde al chip che viene trasmesso per primo.

Per riconoscere l’inizio del frame si utilizza invece l’SCH secondario. In downlink si hanno 512 sequenze di scrambling, suddivise in 64 gruppi di 8 codici ciascuno, e l’S-SCH permette di capire a quale gruppo appartiene il codice della basestation. Per capire invece quale è la particolare sequenza di scrambling della cella si usa un altro canale, il CPICH. Una volta eseguita tale operazione, l’utente è in grado di decodificare tutte le informazioni che la basestation invia sui canali comuni.

L’SCH secondario consiste nella ripetuta trasmissione di una sequenza di 15 codici modulati, ciascuno lungo ancora 256 chip, chiamati Secondary Synchronization Codes (SSC), e trasmessi in parallelo con l’SCH primario. In figura gli SSC vengono indicati con Csi,k, dove i=0,1,…..63 è il numero di gruppo del codice di scrambling e

k=0,1,….14 è il numero di slot. Ogni SSC viene scelto da un set di 16 differenti codici di lunghezza 256 chip. Questi codici sono a valori complessi con identica parte reale e immaginaria, e si ottengono da un’opportuna moltiplicazione di una sequenza di Hadamard e una sequenza z così definita:

z = <b, b, b, -b, b, b, -b, -b, b, -b, b, -b, -b, -b, -b, -b>

dove:

e x1, x2 , …, x15, x16 sono gli stessi utilizzati nella precedente definizione della

sequenza α.

Come si può ancora vedere dalla figura 2.11, i codici primari e secondari sono modulati dal simbolo a, che indica la presenza (a = +1) o l’assenza (a = -1) di codifica STTD (Space Time Transmit Diversity) sul P-CCPCH [15].

Quest’ultimo canale è quello che viene trasmesso nei restanti chip di ciascuno slot di figura 2.10, ovvero dove non viene trasmesso nessun canale di sincronizzazione. SCH e P-CCPCH vengono quindi trasmessi mediante multiplazione temporale.

Il P-CCPCH, come già detto, trasporta informazioni broadcast di livello superiore, ed è caratterizzato sia da un rate fisso (30kbps) che da un fattore di spreading fisso (SF=256).

In figura 2.12 viene mostrata la struttura di trama del canale P-CCPCH, e differisce dal canale dati DPCH per l’assenza dei campi di controllo TPC, TFCI e pilota:

Data Ndata1=18 bits

Slot #0 Slot #1 Slot #i Slot #14

Tslot = 2560 chips , 20 bits

1 radio frame: Tf = 10 ms

(Tx OFF) 256 chips

Figura 2.12: Struttura del canale P-CCPCH

Adesso, dopo aver fatto una breve panoramica, si può compiere un passo indietro, illustrando in figura 2.13 le operazioni relative allo spreading di tutti i canali downlink [16], escluso l’SCH, che non è soggetto né a spreading né a scrambling.

I downlink physical channel

S

→

P

Cch,SF,m j Sdl,n Q I+jQ S Modulation MapperFigure 2.13: Spreading per tutti i canali fisici downlink escluso SCH

In figura 2.14 viene invece mostrato come si combinano differenti canali fisici in Down-Link: Different downlink Physical channels (point S in Figures 2.10)

Σ

G1 G2 GP GS S-SCH P-SCHΣ

(point T in Figure 2.12)Figure 2.14: Combinazione di diversi canali fisici in DownLink

L’operazione di modulazione è mostrata in Figura 2.15, dove viene impiegata la modulazione QPSK e dove il filtro di trasmissione è un filtro a radice di coseno rialzato con roll-off α=0.22:

T Im{T} Re{T} cos(ωt) Complex-valued chip sequence from summing operations -sin(ωt) Split real & imag. parts Pulse-shaping Pulse-shaping

Figura 2.15: Modulazione in Downlink

2.5 Innovazioni e vantaggi del protocollo HSDPA

L’acronimo HSDPA (High Speed Downlink Packet Access) sta ad indicare un protocollo introdotto nello standard UMTS per migliorarne le prestazioni [17-18], in particolar modo dal punto di vista delle massime velocità trasmissive raggiungibili in downlink: se con lo standard UMTS classico si può raggiungere al massimo un data-rate di 2 Mbps, con l’HSDPA è possibile teoricamente raggiungere addirittura i 14 Mbps.

Le principali novità tecnologiche che hanno permesso di raggiungere delle velocità fino a quel momento impensabili sono essenzialmente due:

• AMC (Adaptive Modulation and Coding) • HARQ (Hybrid Automatic Repeat Request)

L’AMC, come dice il termine stesso, consiste nella possibilità di modificare il tipo di modulazione e il coding rate usati dalla basestation durante la trasmissione verso un utente in base alle condizioni del canale di comunicazione.

Per quanto riguarda la modulazione è possibile impiegare una classica QPSK nel caso di canali molto rumorosi, mentre si può passare ad una modulazione avente costellazione più numerosa, soprattutto 16QAM ma anche 64QAM, nel caso di canali di comunicazione più puliti. Per quanto concerne invece il coding rate, che in un codice a protezione di errore (generalmente FEC) è un numero frazionario che rappresenta il

rapporto tra il numero di bit trasmessi effettivi, quindi non ridondanti, e il numero totale di bit trasmessi, si tenderà ad aumentare o meno la ridondanza a seconda delle condizioni del canale: nel caso in cui le condizioni del canale siano buone il bit rate informativo cresce e diminuisce la ridondanza, mentre nel caso di condizioni peggiori aumenta la ridondanza trasmessa e di conseguenza il bit rate informativo diminuisce.

In condizioni veramente pessime di canale, si passa alla ritrasmissione del pacchetto dati dalla basestation per mezzo di un processo HARQ, di cui parleremo a breve e che assicura la corretta ricezione dell’informazione spedita, a discapito ovviamente di un ulteriore rallentamento del bit rate.

Questa procedura di adattamento ha luogo ogni 2 ms (500 volte al secondo), ovvero ad intervalli pari alla durata di tre slot nella trama dati UMTS, e dove tre slot corrispondono ad una sottotrama.

Prima di analizzare più in dettaglio queste importanti novità tecnologiche, facciamo una breve presentazione dei nuovi canali downlink introdotti nelle specifiche relativamente alla modalità HSDPA [15].

Il canale che trasporta dati dalla basestation agli utenti, come già accennato nel paragrafo 2.3, prende il nome di HS-PDSCH. A differenza dei canali dati utilizzati nello standard UMTS, che erano dedicati, qui il canale è condiviso da tutti gli utenti HSDPA presenti nella cella. Un’altra importante differenza risiede nell’utilizzo di un fattore di spreading non variabile ma fisso, pari a 16.

In figura 2.16 è illustrata la struttura di sottotrama del canale HS-PDSCH:

Slot #0 Slot#1 Slot #2

Tslot = 2560 chips, M*10*2 k bits (k=4) Data Ndata1 bits 1 subframe: Tf = 2 ms

dove M è il numero di bit per simboli di modulazione, quindi M=2 per la QPSK, M=4 per la 16QAM eM=6 per la 64QAM.

L’HS-PDSCH corrisponde ad un singolo codice di canalizzazione dal set di possibili codici di canalizzazione riservati per tali trasmissioni, dove il numero totale di codici è pari a 15.

Notiamo che l’HS-PDSCH non trasporta nessuna informazione di controllo, che vengono invece trasmesse su un canale di segnalazione ad esso associato, l’HS-SCCH (High Speed - Shared Control CHannel). L’HS-SCCH è un canale a rate fisso (60kbps) ed è caratterizzato da un fattore di spreading fisso pari a 128. In figura 2.17 è illustrata la struttura di sottotrama di questo canale:

Slot #0 Slot#1 Slot #2

Tslot = 2560 chips, 40 bits Data Ndata 1 bits

1 subframe: Tf = 2 ms

Figura 2.17: Struttura di sottotrama per il canale HS-SCCH

L’informazione trasportata da questo canale è usata non solo per allertare l’utente a cui è destinata quella trasmissione dati in corso, ma anche fornirgli alcune informazioni di livello fisico, in modo da prepararlo per demodulare il canale dati stesso.

E’ importante sottolineare che i due canali appena illustrati sono shiftati uno rispetto all’altro di due slot, con il canale di segnalazione in anticipo rispetto al canale dati. Questo particolare permette all’utente di usare i primi due slot della sottotrama dell’HS-SCCH per mettere su il demodulatore per l’HS-PDSCH.

Ma vediamo quali sono i passaggi chiave che stanno dietro una procedura AMC. La basestation UMTS incomincerà la trasmissione verso un dato utente con una certa

modulazione ed un certo coding rate. L’utente, in base al fatto che riceva correttamente o meno i dati dalla basestation, risponderà con un acknowledgement positivo o negativo (ACK/NACK) che verrà spedito indietro verso la basestation. Oltre a questa informazione, l’utente trasmetterà anche un indicatore sulla bontà del canale trasmissivo, per quel particolare utente a quel particolare istante, ovvero quello che si chiama CQI (Channel Quality Indicator) e, proprio in base alle informazioni contenute qui dentro, la basestation modificherà o meno schema di modulazione e coding rate per la successiva trasmissione verso quel determinato utente.

In questa breve spiegazione riguardante l’AMC si può evidentemente intuire, dato lo scambio di ACK/NACK tra utente e basestation, la presenza di un qualche processo ARQ, ed esattamente di un processo HARQ.

In un classico processo ARQ, l’utente spedisce un ACK di corretta ricezione dati, ACK che deve arrivare al trasmettitore entro un certo time-out: il superamento di tale limite temporale viene interpretato dal trasmettitore come una ricezione non corretta dei dati da parte dell’utente e quindi ritrasmette gli stessi dati trasmessi in precedenza, con lo stesso coding rate.

Il processo HARQ si differenzia dall’ARQ in quanto ad ogni ritrasmissione che avviene nel caso un utente non riceva correttamente i dati, viene modificato il coding rate del codice a protezione d’errore a seconda delle condizioni del canale. Inoltre, è importante sottolineare che i dati ricevuti non correttamente vengono comunque immagazzinati dall’utente e, quando avviene la ritrasmissione, i due blocchi dati vengono combinati insieme in quanto può accadere che la combinazione di trasmissioni non corrette fornisca informazioni sufficienti per poter decodificare correttamente i dati che vengono ricevuti.

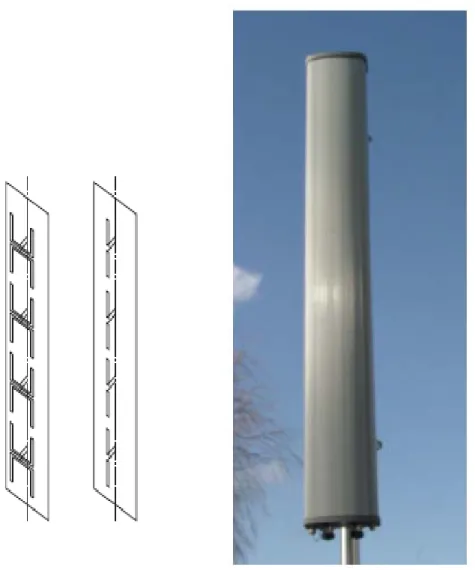

2.6 Le stazioni radiobase UMTS

Le antenne utilizzate sono in genere schiere di antenne costituite da dipoli verticali, singoli o a coppie, disposti davanti a schermi piani (Fig. 2.18), opportunamente dimensionati per garantire la giusta copertura dell’area. In questi sistemi sono state

proposte anche schiere con elementi base costituiti da antenne in microstriscia (patch

antennas).

Figura 2.18: Tipiche schiere a dipoli per stazioni base GSM/UMTS

Le potenze tipicamente impiegate dalle stazioni radio base UMTS variano da qualche milliwatt (nel caso di micro-celle e pico-celle) fino a un massimo di 20 Watt, in base al numero ed alla tipologia di servizi presenti.

I livelli di emissione di una basestation non sono comunque costanti, ma variano nel tempo in funzione della distanza dei terminali serviti e del numero di utenti del servizio (tipicamente sono più bassi nelle ore notturne): si rileva generalmente una ciclicità giornaliera ed anche settimanale i cui andamenti dipendono anche dalla tipologia e destinazione d’uso dell’area di territorio interessata (es. residenziale, commerciale, ecc).