1

Capitolo 1

LO STANDARD UMTS (Universal Mobile Terrestrial System)

1.1 Una breve storia delle comunicazioni nelle reti radiomobili.

In questi ultimi decenni le tecnologie applicate alla reti radiomobili hanno raggiunto un livello tale, da poter affermare che le reti cellulari sono entrate a far parte della vita dei cittadini in maniera pressoché totale. Lo sviluppo e soprattutto la diffusione di tali tecnologie hanno reso gli strumenti per la telefonia mobile degli oggetti inevitabilmente necessari all’odierna comunicazione di dati e voce.

Negli anni, a partire dai primi modelli di telefoni cellulari sviluppatisi alla fine degli anni settanta con una copertura di poche centinaia di metri, siamo arrivati, con la telefonia di terza generazione, a sviluppare apparecchi che non mettono solo in comunicazione due utenti, bensì inseriscono l’utente singolo all’interno della Rete Web, mettendolo in grado di usufruire delle funzionalità di Rete utilizzando come interfaccia proprio il cellulare.

Questo è stato, almeno per ora, il gran passo in avanti compiuto dal progresso scientifico nel campo della comunicazione: permettere ad un qualsiasi utente di allacciarsi a questa enorme banca dati che è la rete Internet, attraverso un oggetto semplice e comodo.

Prima di arrivare a descrivere la terza ed ultima arrivata, da un punto di vista di diffusione su scala mondiale, generazione di cellulari, soffermiamoci brevemente sugli standard per la comunicazione radio che hanno preceduto l’avvento dell’UMTS, Universal Mobile Terrestrial System, che è l’ultimo standard attualmente diffuso.

Nel corso degli ultimi anni si sono susseguiti differenti standard che di volta in volta hanno mirato ad estendere la possibilità delle comunicazioni, risolvendo progressivamente problemi di banda o di potenza piuttosto che di gestione ed utilizzo di risorse da affiancare alla semplice comunicazione vocale. Attualmente in Italia si assiste ad una compresenza degli standard sin qui prodotti, su tutti naturalmente il GSM, che risulta di gran lunga il più diffuso.

Il primo sistema che fu sviluppato fu il TACS ( Total Access Communication System), sistema di telefonia mobile, analogico, e che prevede come unica risorsa quella vocale, in procinto di essere abbandonato del tutto nel 2008. Capostipite degli standard per la radiocomunicazione,questo standard non permette di ospitare un terminale TACS all’interno di una rete che non sia quella del paese di partenza dove è stato stabilito il contratto originale.

Vedremo poi che il GSM ha risolto questo problema con lo sviluppo del roaming internazionale. Si tratta di un sistema che funziona con architettura FDMA/FDD con uno spettro allocato in Europa tra 880 e 891,8 MHz in downlink e i 925 e i 936,8 Mhz in uplink. Il segnale vocale è trasmesso sul canale radio con banda passante pari a 3.5 KHz e modulato FM con banda di canale pari a 25 KHz.

Per ciò che riguarda l’architettura della rete, il sistema prevede una serie di stazioni radio base, ( che da ora in poi verranno chiamate anche con l’acronimo SRB) che emettono un segnale radio nell’area circostante offrendo quindi il servizio di telefonia a tutti i terminali che durante l’emissione si trovano nell’area specificata, ed inoltre la massima copertura (in distanza) non è vincolata. Ogni stazione radio base è collegata ad un centro di controllo delle chiamate, che si occupa dell’instradamento della comunicazione.

Ogni centro di controllo è il centro-stella di una rete di stazioni radio base disponibili sul territorio e geograficamente vicine.

Tramite un controllo del livello di segnale compiuto dal terminale stesso, si effettua l’operazione di

handover, ovvero la possibilità da parte dell’utente di interfacciarsi con la SRB che in quel

momento presenta il migliore livello di emissione per il proseguimento della chiamata. Ogni centro di controllo è legato ad uno di commutazione mobile, che gestisce l’interfaccia tra rete fissa e mobile.

In pratica, il sistema TACS è una riproposizione del sistema di rete fissa: il centro di commutazione identifica e localizza l’utente e, attraverso un collegamento con una struttura di rete a maglia , si riesce a localizzare l’utente in movimento all’interno dell’area nella quale si sta svolgendo la comunicazione.

Per evitare l’interferenza tra le comunicazioni, si utilizza la tecnica del riuso delle frequenze: in praticala stazione radio non può utilizzare l’intera banda di frequenze a sua disposizione ed elargirla a tutte le sue celle di riferimento, per questo motivo si opera una suddivisione territoriale della banda di frequenze disponibili attraverso criteri morfologici applicati all’area in questione nonché attraverso il numero di utenze raggiungibili dal servizio..

Per il sistema TACS il riuso spaziale delle frequenze è pari a 21. Da cui consegue che 21 celle contigue di un sistema TACS non possono utilizzare la totalità delle risorse di banda disponibili in

3

condizioni di normale propagazione del segnale, o equivalentemente, una SRB presente sul territorio può utilizzare 1/21 della totalità delle risorse del sistema TACS per un funzionamento adeguato del sistema.

Il DECT (Digital European Cordless Telephone) è stato sviluppato in Europa dall’ETSI ( European Telecommunications Standard Institute) e riguarda sia la risorsa vocale che quella dati. Si tratta di un sistema ad accesso misto TDMA-FDMA/TDD e ha coinvolto soprattutto le comunicazioni radio a breve raggio, qualche centinaio di metri al di fuori degli edifici, un po’ meno di un centinaio all’interno di essi. Il sistema è stato creato per interfacciare reti fisse e mobili, e centraline di commutazione del servizio, esistenti o future. la velocità massima consentita per il trasferimento dell’informazione è di 1 Mbit/s, la voce è digitalizzata a 32Kbit/s dal terminale stesso e inviata sul canale radio con modulazione GMSK. Ogni utente ha a disposizione 1182 Kbit/s di banda lorda. L’architettura configurata per il DECT dal sistema ETSI, prevede una compresenza di nodi decentralizzati CLL (Cordless Local Loop) e di strutture completamente centralizzate denominate

reti di quartiere.Una delle caratteristiche di questa rete risiede nella sua “flessibilità”, ad esempio

durante la comunicazione tra due terminali afferenti alla stessa SRB, la gestione della chiamata non passa mai dalla rete fissa, e la stessa procedura di handover è gestita dallo stesso terminale che compie la sua indagine elettromagnetica alla ricerca della stazione radio base con migliore ricettività di segnale. Per quanto riguarda il riuso spaziale delle frequenze, siamo poco oltre il fattore 21, pari a quello del sistema TACS.

Il sistema attualmente più diffuso in Italia è ancora il GSM ( Global System for Mobile Communications o Groupe Special Mobile, dal nome dell’equipe francese che iniziò lo sviluppo di questo standard), sistema digitale di tipo accesso misto FDMA-TDMA/FDD che opera in dual band attorno alle bande dei 900 e 1800 MHz. La voce, campionata a 3.5 Kbit/s, viene codificata a 13 Kbit/s e attraverso una codifica convoluzionale il segnale vocale viene immesso sul canale con una frequenza di cifra pari a 22.6 Kbit/s, con modulazione GMSK.

Col sistema GSM il trasferimento dati possiede una velocità di trasferimento dati pari a 9.6 Kbit/s e viene utilizzato ad esempio, per il servizio di messaggeria SMS.

In questo standard le SRB sono le responsabili della copertura radio del territorio, sono connesse a stella e afferiscono tutte ad un controllore delle SRB presso il quale coesistono le terminazioni dei protocolli radio del sistema. Rispetto ai sistemi precedenti, il GSM prevede la gestione del roaming, cioè della possibilità per un qualsiasi utente di usufruire del servizio anche in paesi diversi da quello in cui ha stipulato un contratto col gestore di telefonia.

Il riuso spaziale delle frequenze è pari a 7, come possiamo vedere dall’esempio in figura 1.1

Fig 1.1 Illustarzione del riuso spaziale delle frequenze nel caso GSM. Con D si intende la distanza di riuso degli stessi canali, mentre R è il raggio della cella. Il rapporto D/R, per un’ottimale difesa dalle interferenze da cella adiacente e da canale adiacente, deve essere pari alla radice quadrata di 3N, dove N è il numero di celle appartenenti al cluster, area dove sono

utilizzate tutte le frequenze disponibili.

1.2 Lo standard attualmente in diffusione: Universal Mobile Terrestrial System

Lo standard attualmente in uso per la telefonia cellulare di terza generazione è l’UMTS, Universal Mobile Terrestrial System, che si è imposto ormai da svariati anni sul mercato come la necessaria prosecuzione del precedente sistema di telefonia, ovvero il GSM. Quest’ultimo, dopo essere stato lo standard tipico della telefonia di seconda generazione, è stato affiancato ad un sistema sviluppato per essere in grado di connettere il radiomobile alla rete Web e ai suoi servizi, dalla videofonia all’e-mailing, dalla ricerca su database allo streaming.

5

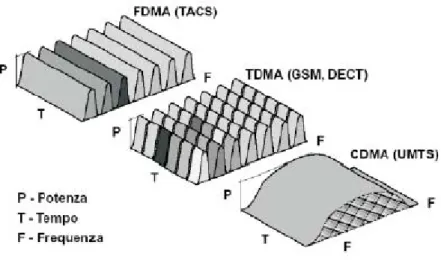

Mentre il sistema di seconda generazione era progettato per un accesso, da parte dell’utente, di tipo TDMA ( Time Division Multiplexing Access) o FDMA (Frequency Division Multiplexing Access), la tecnica d’accesso dello standard UMTS è quella a divisione di codice (CDMA, Code Division Multiplexing Access).

Vediamo nel seguito quali sono le differenze con i passati standard:

Nel sistema TDMA, a multiplazione temporale degli utenti, questi ultimi avevano a disposizione la stessa banda e comunicavano alternandosi su più finestre temporali.

Nella tecnica FDMA, a multiplazione frequenziale, gli utenti si sovrapponevano nel tempo, avendo a disposizione ognuno una porzione di banda.

Nella tecnica W-CDMA, utilizzata dal sistema UMTS, gli utenti sono sovrapposti sia nel tempo che nella frequenza. La particolarità sta nel fatto che ogni utente viene identificato attraverso un codice personale di accesso, riconosciuto dalla stazione radiobase, con la quale il radiomobile comunica il suo avvenuto ingresso nella cella per la attivazione della comunicazione.

La banda è costante, nel senso che tutti gli utenti possono sfruttare 5 MHz di banda in frequenza, sia in fase di uploading (percorso radiomobile-stazione radiobase) che in quella di downloading ( percorso inverso, in direzione del radiomobile).

Come abbiamo detto all’inizio, il sistema UMTS basato sulla tecnica W-CDMA, ha avuto come obiettivo quello di rendere il telefono cellulare un terminale multimediale, in grado di svolgere le classiche funzioni di un terminale di rete. A questo proposito si è sviluppato per garantire una velocità massima di 144 Kb/s per utenti a mobilità massima e di 2 Mb/s per utenti a mobilità ridotta. Come descritto nei documenti che ne annunciavano gli obiettivi,( si parla al condizionale in quanto il sistema è tuttora nella sua fase iniziale di “sperimentazione pubblica”), dovrebbe assicurare un certo livello di comunicazione, in trasmissione e ricezione, fornendo servizi dovunque e comunque (anyway and anywhere). Per questo motivo si è proposto quattro fondamentali targets:

• raggiungimento di servizi a banda larga e a banda stretta; • qualità del servizio (QoS) costante in qualsiasi ambiente; • interoperabilità con reti fisse e mobili;

• condivisione dello spettro per roaming internazionale.

Ambienti 16 32 54 144 384 512 1024 2048

Indoor - - X X X X X X

Veicolari fino a 200 Km/h X X X - - - - -

Tab. 1.1 Bit-rate allocabili in differenti ambienti

Come indicato nella tabella, per celle molto piccole sono possibili valori alti di velocità di connessione (elevato bit-rate) mentre in celle grandi il fenomeno di attenuazione comporta un abbassamento delle prestazioni a livello di connessione e mantenimento della comunicazione. E’ importante che, per speciali connessioni, risulta possibile la cosiddetta Bandwidth on Demand, da parte dell’utente.

7

1.3 L’architettura del sistema Umts.

Il sistema UMTS si appoggia su di un architettura di rete che prevede due sottoinsiemi: il CN, Core

Network, e l’UTRAN, Umts Radio Access Network, preposti alle funzioni di gestione del traffico

utente, del controllo e dei servizi.

In particolare, il Core Network si occupa della autenticazione, della commutazione e dell’instradamento, dell’interconnessione con altre reti, mentre l’UTRAN è deputata al collegamento alla rete da parte dell’utente e della gestione della risorsa radio.

L’UTRAN è poi suddivisa in tanti sottoinsiemi di reti radio RNS, Radio network Subsystem, ciascuno dei quali presenta un RNC, Radio Network Controller, e varie stazioni ricetrasmittenti chiamate ognuna Node-B. Ognuna di queste stazioni radio gestisce un numero di celle che va da tre a sei, a seconda della conformazione del territorio e della densità dell’utenza da raggiungere.

Ogni Node-B si interfaccia con i radiomobili tramite interfaccia in aria denominata Uu, che provvede al trasporto di tute le informazioni che riguardano la connessione e la gestione della risorsa radio nonché della mobilità.

L’RNS invece, si collega al CN tramite l’interfaccia denominata Iu, che gestisce tutte le possibili commutazioni a pacchetto e a circuito, possibili ambedue all’interno dello standard UMTS. Nel nostro caso, Iu-PS e Iu-CS rappresentano rispettivamente le due commutazioni e così sono descritte anche in figura 1.2.

Esistono poi l’interfaccia che lega ciascun RNC ai Node-B da esso controllati, chiamata Iub, e quella che collega tutti i RNC appartenenti alla stessa RNS, detta Iur.

Il fulcro della rete, è rappresentato quindi dall’ RNC, il quale provvede all’interfacciamento radio da parte dell’utente, lasciando il CN con le funzioni precedentemente descritte, in maniera separata dal livello utente. Questo implica che mobilità e handover sono gestiti completamente dall’UTRAN, e che ogni RNC provvede alla gestione completa delle risorse radio e al trasferimento dei protocolli radio verso i Node-B di competenza. Questi ultimi si occupano della trasmissione

radio vera e propria, nelle fasi modulazione demodulazione e controllo delle risorse di potenza. Ogni stazione radiobase quindi, riceve dall’ RNC tutto ciò che sarà destinato alle risorse di ogni singolo utente, mentre si occupa a tutti gli effetti di regolare la potenza necessaria perché ogni singolo servizio richiesto da ogni singolo utente appartenente a quell’area sia soddisfatto.

Nella figura 1.2 viene raffigurata l’architettura UTRAN:

Fig. 1.2 L’architettura Utran

In ultima analisi, l’interfaccia radio del sistema UMTS, ospita sia l’architettura FDD, Frequency

Division Multiplexing, dove il canale trasmittente e quello ricevente viaggiano su due diverse

frequenze portanti, che quella TDD, Time Division Multiplexing, dove trasmissione e ricezione

9

avvengono in tempi diversi sulla stessa frequenza portante.

Le tecniche a divisione di tempo e a divisione di frequenza sono state soppiantate dalla più efficace tecnica, a espansione dello spettro, che suddivide gli utenti che accedono alla rete radiomobile per mezzo di un codice univoco, assegnato ad ogni possessore di telefono mobile di terza generazione. Facciamo un esempio chiarificatore: tipicamente le trasmissioni a pacchetto sono discontinue, o a

burst, per cui si alternano periodi di comunicazione ad alto e pieno bit-rate, a periodi di “silenzio”.

Se questi ultimi sono maggiori di un tempo di frame TDMA oppure più lunghi di un intervallo tra due burst successivi in tecnica FDMA, è chiaro che la sorgente risulta per alcuni periodi di tempo inattiva, con conseguente spreco di risorse allocate.

La tecnica di accesso a divisione di codice risulta quindi utile soprattutto per una migliore gestione della banda disponibile.

Cioè, anche se gli utenti sono sovrapposti sia nel tempo che in frequenza, l’utilizzo di codifiche di riconoscimento a bassa crosscorrelazione permette di minimizzare l’interferenza mutua che si avrebbe in ricezione.

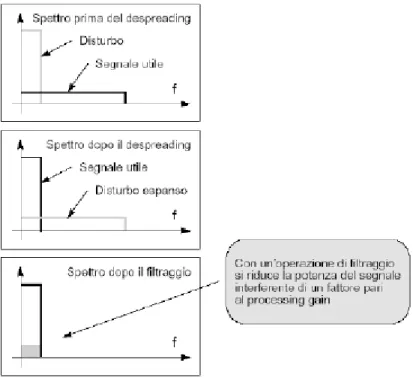

Questa tecnica è denominata spreading: il segnale bit-stream di ogni utente viene moltiplicato per un particolare codice, a bassa crosscorrelazione, con un conseguente allargamento dello spettro del segnale ricevuto. Per questo motivo la tecnica CDMA è chiamata anche a spettro espanso. In fase di ricezione, il segnale viene rimoltiplicato per lo stesso codice e attraverso filtraggi accurati si ritorna al segnale utile ricevuto.

In figura 1.3 si osserva la differente modalità di distribuzione della potenza nelle tecniche d’accesso fin qui utilizzate nel campo della telefonia radiomobile.

Fig. 1.3 Metodi condivisione del canale per accessi di tipo TDMA, FDMA, CDMA

Ci troviamo quindi, in un sistema che, per salvaguardare la comunicazione dalle interferenze e dovendo garantire una determinata velocità di trasmissione, presenta un' allargamento della banda. La robustezza all’interferenza diventa quindi il parametro più importante di questo sistema.

Questo permette di collocare più utenti sulla stessa banda e se la robustezza è alta, di utilizzare addirittura una sola frequenza portante ( fattore di riuso pari a uno per tutte le comunicazioni esistenti in quel dato momento all’interno delle celle appartenenti alla stessa rete radiomobile). Da questo si evince l’evidente vantaggio, come abbiamo accennato, in termini di risparmio delle risorse frequenziali rispetto ai sistemi precedenti, dove il riuso delle frequenze era pari a 21 per il TACS e a 7 per il GSM.

Come già anticipato, in fase di demodulazione, quando cioè il segnale “utile” ricevuto viene rimoltiplicato per la stessa sequenza di codice che in trasmissione aveva allargato lo spettro, la situazione spettrale torna ad essere quella precedente la codifica.

Viceversa, un segnale interferente, che ha attraversato la tratta senza essere espanso in banda, quando in ricezione viene moltiplicato per tale sequenza di codice, subisce un fenomeno di

spreading dello spettro come si vede in figura 1.3,

Fig. 1.4 Codifica CDMA. Fenomeno dell’espansione dello spettro

E’ quindi necessario filtrare il segnale interferente, per riportarlo alla stessa banda di quello utile. E’ importante che quando due segnali, di cui uno interferente, vengono moltiplicati, l’operazione compiuta a livello digitale è quella dello XOR logico, sulla cui uscita osserviamo una sequenza simile al rumore bianco per tutti gli utenti non destinatari.

Questo processo permette di identificare il codice di ogni utente e recuperarlo poi alla fine della ricezione, considerando via via i segnali interferenti come spuri rispetto alla comunicazione del singolo utente. In sintesi il processo analitico è il seguente:

Abbiamo una sorgente con bit-rate pari a

b

T

R= 1

con Tb durata di ogni bit di informazione. La banda disponibile è chiaramente molto maggiore di

b

T

1 .

Questo segnale viene moltiplicato per la sequenza detta di pseudonoise, sequenza con rate pari a

c

T

1

, con Tc periodo della sequenza, sottomultiplo di Tb .

Infatti,

c b

T T

= SF, denominato spreading factor, ovvero il fattore che allarga lo spettro. In figura

possiamo vedere esemplificato il ruolo del fattore di spreading, operazione della quale tratteremo nel prossimo paragrafo.

Fig. 1.5 Operazione di spreading nel dominio del tempo e nel dominio della frequenza. Forma d’onda prima della modulazione, sequenza modulante e forma d’onda dopo la modulazione.

1.4 Spreading e scrambling

La priorità dei progettisti di segnali a spread spectrum sta nel creare dei codici che permettano di servire il maggior numero di utenti a livelli bassi di interferenza.

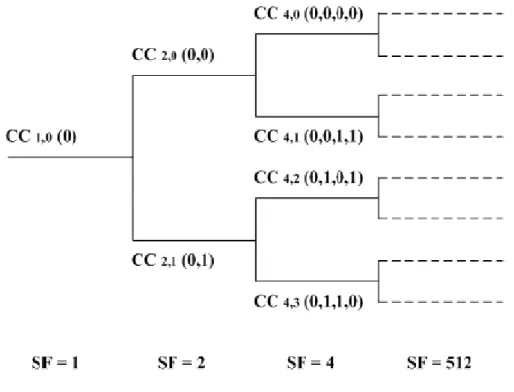

Una costante del sistema W-CDMA è proprio la velocità di cifra del segnale “in aria”, pari a 3,84 Mchip/sec. Tutte le varie utenze devono adattarsi a questo chip-rate,attraverso una codifica che avviene attraverso i codici OVSF (Orthogonal Variable Spreading Factor), di cui possiamo vedere in figura 1.5.1 un esempio di albero di generazione del codice.

Fig. 1.5.1 Generazione del codice OVSF: albero e fattori di spreading corrispondenti ai vari livelli

Questi codici, che presentano un tipo di generazione ad albero, sono una variazione dei codici di Walsh-Hadamard, ampiamente utilizzati nelle tecniche CDMA. Ogni utenza quindi, mantiene costante il proprio chip-rate, e quindi la banda del segnale espanso, mentre attraverso uno spreading variabile, varia anche lo SF a seconda del bit-rate di partenza. Come si può vedere in figura 1.6, questi codici, chiamati di canalizzazione, vengono generati attraverso strutture ad albero, con le

seguenti caratteristiche:

• preso un livello dell’albero di generazione del codice, i codici che vi appartengono hanno lunghezza doppia di quelli del livello precedente;

• dato un codice diciamo “sorgente”, i due codici “figli” vengono generati rispettivamente per ripetizione e per ripetizione con cambiamento di bit a partire dalla sequenza di bit di partenza;

• presi due codici, se essi appartengono allo stesso livello, sono ortogonali (anzi, per ogni livello si ha l’insieme completo dei codici di WH caratteristici di quella lunghezza), mentre se appartengono a due livelli diversi sono ortogonali solo se quello di lunghezza più corta non è un “genitore” di quell’altro.

L’ortogonalità su due livelli diversi, tra due sequenze di lunghezza differente, viene raggiunta sia rispetto alla lunghezza del codice più lungo, sia rispetto a quella del più corto. Nel primo caso infatti, l’ortogonalità è data dopo un’estensione per ripetizione della sequenza più corta, che raggiunge la lunghezza di quella più lunga.

Nel secondo caso invece, si ottiene ortogonalità rispetto a qualsiasi spezzone della sequenza più lunga, avente lunghezza pari alla sequenza più corta.

Ne consegue che, dovendo comunque rispettare il chip-rate di 3.84 Mchip/s, utilizzeremo sequenze più corte ( a SF basso) per trasmissioni a velocità maggiore e sequenze più lunghe ( a SF elevato) per trasmissioni più lente.

In conclusione, i servizi che utilizzano codici a SF alto, per mantenere l’ortogonalità devono sfruttare sequenze che non siano generate da codici con valore di SF più basso. La rete quindi deve operare delle scelte oculate sulla scelta dei codici, altrimenti si troverà di fronte a una mancanza di codici disponibili, e quindi ad una riduzione delle possibilità di utenza.

L’operazione che segue l’allargamento di spettro (spreading), è chiamata scrambling.

Lo scrambling fornisce la possibilità di separare segnali provenienti da due sorgenti diverse, ma che possono avere hanno lo stesso codice di canalizzazione. Non si tratta di allargare ulteriormente lo spettro, ma di multiplare gli stessi segnali sfruttando la banda in uscita dallo spreading, come visibile nella figura 1.6:

.

Fig. 1.6 Passaggio dal bit-rate al chip-rate in trasmissione

Nella tabella sopra, possiamo vedere i ruoli dei codici di spreading e scrambling nelle due tratte del percorso mobile station/ base station e viceversa.

Tab. 1.2 Caratteristiche dei codici di channelizing e di scrambling nelle due tratte

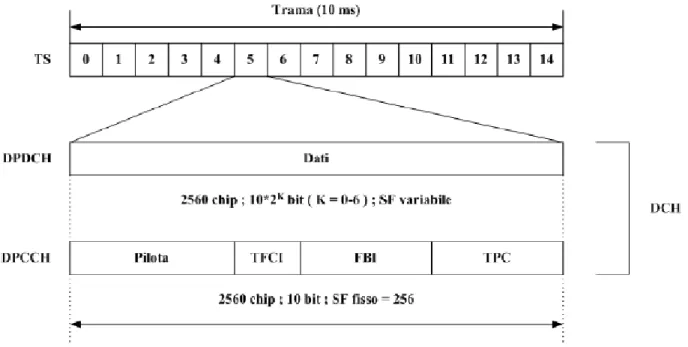

1.5 Trama di un segnale W-CDMA e caratteristiche dei canali nelle due tratte della comunicazione

Tutti i dati utente che vengono trasmessi nella tecnica W-CDMA (Wide-CDMA), pur essendo trasmessi in maniera continua, sono però suddivisi in trame, lunghe ognuna 10 ms. Ogni trama quindi trasporta 38400 chip, suddivisi in quindici timeslot di 2560 chip a testa. La particolarità di queste trame sta nel fatto che possono essere trasmesse a potenza differente a seconda delle prestazioni che la rete deve offrire al servizio richiesto dall’utenza. La velocità di trasmissione dei dati, è variabile da trama a trama, nel senso che ogni 10 ms ci può essere, ad esempio, un cambio di

SF, oppure, se la gestione dei codici lo permette, un’ assegnamento di due codici diversi allo stesso

utente.

Un’altra opzione applicabile alla trama UMTS, è quella della trasmissione discontinua (DTX,

Discontinous Transmission), una modalità che tiene conto del fatto che, durante una conversazione,

ci sono dei momenti di silenzio che arrivano a coprire anche il 60% della durata totale della chiamata.

In questa ottica, si diminuisce l’interferenza generata verso altri utenti, guadagnando in risorse allocabili per la cella stessa.

Viene analizzata ora, la mappatura dei canali di trasporto su quelli fisici. Abbiamo detto che l’interfaccia Uu utilizza l’accesso a divisione di codice, mentre in aria siamo in presenza di trame da dieci ms ognuna, divise ulteriormente in quindici timeslot.

Avremo quindi, dei canali dedicati al controllo delle funzionalità di rete e della gestione delle risorse radio, tutti mappati in quei canali che effettivamente trasportano i dati utente.

Il sistema UMTS, per rendere flessibile questa mappatura, utilizza tre tipologie di canali: • canali logici

• canali di trasporto • canali fisici.

I canali logici rappresentano il livello più alto della radiocomunicazione, non sono quindi interessati alla gestione delle risorse radio; vengono semplicemente messi in connessione con l’interfaccia in aria Uu, attraverso dei canali di trasporto, sfruttando la disponibilità delle risorse radio in gioco. Sono di due tipi:

• canali di controllo, con funzioni di controllo;

• canali di traffico, dedicati esclusivamente al traffico.

I canali di trasporto, viaggiano in rete sull’interfaccia Iub, mentre a livello di utenza, sul terminale vengono gestiti dal MAC, Medium Access Control. Questo è un protocollo che permette la vera e propria “trasposizione” dei canali logici verso quelli utente, differenziando inoltre le risorse condivise da più utenti appartenenti alla stessa cella da quelle dedicate al singolo utente.

E’ a questo livello che viene scelto lo SF da utilizzare, a seconda del servizio che viene richiesto. Data questa flessibilità, i vari canali di trasporto, che veicolano il canale logico di turno, possono essere aggregati in diversi modi, a seconda del livello di QoS da raggiungere.

Avremo quindi:

• canali dedicati ad uno specifico utente, che ha richiesto un determinato servizio, con il suo codice particolare di canalizzazione, questo canale opera in entrambe le direzioni;

17

• canali comuni, per utenti che afferiscono alla stessa cella;

I canali fisici veicolano invece una certa quantità di canali di trasporto e servono per le comunicazioni via radio, essi sono costituiti in modo differente nelle due tratte di uplink e downlink. A livello globale questa è la sequenza di canali utilizzati nello standard UMTS:

Esiste un solo canale dedicato, il Dedicated Physical Channel, che svolge una funzione di informazione sull’utenza e sul controllo della comunicazione tra terminale mobile la rete.

Si distinguono questi canali comuni:

• BCH (Broadcast Channel) è utilizzato in down-link per trasmettere in tutta la cella informazioni di sistema;

• FACH (Forward Access Channel ) è utilizzato in down-link per trasmettere informazioni di controllo ad un terminale mobile, nel caso in cui il

sistema conosca la cella in cui il mobile è registrato. Può essere utilizzato per trasportare brevi pacchetti di dati (in modo analogo a quanto

avviene nel GSM per il servizio SMS - Short Message Service);

• PCH (Paging Channel) utilizzato in down-link per trasmettere informazione di controllo ad un mobile di cui non si conosce la posizione.

La sua trasmissione è associata ad un canale fisico, il paging indicator, che avverte il mobile, a cui il messaggio è indirizzato, della presenza di informazione sul canale di paging, permettendo un minor consumo delle batterie; anche in questo caso, al messaggio trasmesso possono essere associati brevi pacchetti dati;

• SCH (Synchronisation Channel) è utilizzato in downlink per permettere la sincronizzazione tra mobile e base;

• RACH (Random Access Channel) utilizzato in uplink per trasportare informazione di controllo trasmessa dal mobile (in generale, una richiesta di accesso al mezzo fisico per iniziare una comunicazione); al

messaggio trasmesso possono essere associati brevi pacchetti dati;

• CPCH (Common Packet Channel) utilizzato in uplink per trasportare

pacchetti dati; caratterizzato da un accesso a contesa e per la trasmissione di traffico con caratteristica a burst;

è sempre associato ad un canale dedicato in downlink, sul quale `e trasmessa la segnalazione di livello fisico associata (comandi di controllo di potenza); nella modalità TDD è presente un canale con caratteristiche simili, denominato Uplink Shared Channel (USCH);

• DSCH (Downlink Shared Channel) utilizzato in downlink per trasportare pacchetti dati; l’accesso è condiviso tra vari utenti ed è regolato dalla stazione base attraverso una opportuna politica di scheduling. Attualmente ad ogni DSCH abbinato un canale DCH che trasporta le informazioni di controllo relative a ciascuna delle sessioni che interessano

il DSCH. In un secondo momento sarà previsto l’utilizzo del cosiddetto

stand alone DSCH in cui sono assenti i DCH;

Si noti che esistono alcuni canali fisici a cui non corrisponde alcun canale di trasporto. Essi sono utilizzati per trasportare informazione di livello fisico che non deve essere inviata ai livelli superiori. Questi canali sono:

• CPICH (Common Pilot Channel) `è un canale downlink in cui si trasmette una sequenza nota e non modulata; serve per poter effettuare la stima

del canale di propagazione;

• DPCCH (Dedicated Physical Control Channel) canale fisico presente in entrambe le tratte e utilizzato per trasportare la segnalazione di livello fisico;

• AICH (Acquisition Indication Channel) presente in downlink; è utilizzato per fornire indicazione al mobile che è presente un messaggio sul

19

FACH, in risposta ad un tentativo di accesso;

• PICH (Paging Indication Channel) presente in downlink; è utilizzato per fornire indicazione al mobile che `e presente un messaggio sul PCH.

Vediamo degli esempi che possono chiarirci la struttura interna di questi canali, come primo esempio prendiamo la tratta che va dal mobile alla stazione radio:

Come è possibile vedere in figura 1.7 il canale fisico in uplink è costituito da due canali trasmessi in parallelo, uno dedicato alle informazioni scambiate e l’altro al controllo della connessione.

Fig. 1.7 Canale fisico in uplink

Il canale di trasporto dedicato( Dedicated Physical Channel), viene multiplato su due canali fisici, quello per dati ( DPDCH) e quello per il controllo (DPCCH). Il primo viene utilizzato per la vera e propria trasmissione delle informazioni da utente, il quale può usufruire di un massimo di sei canali dati per ogni canale di controllo. Quello di controllo trasporta informazioni necessarie alla gestione del collegamento, esplicitando inoltre il contenuto dei canali dati correlati.

Nella trama del canale di controllo, intravediamo dei campi ben definiti:

- Il Transport Format Combination Indicator si occupa proprio dell’ultima funzione descritta, cioè invia al ricevitore informazioni su quello che è presente all’interno del canale dati;

- il FeedBack Information, rileva la diversità di trasmissione nella tratta downlink;

- il Transmission Power Control, si occupa del controllo di potenza in downlink;

- il campo Pilota, compie di continuo una stima del canale.

In ogni timeslot della trama, può essere trasmesso un numero massimo di bit, che dipende anche dallo spreading factor, secondo la relazione:

, dove K rappresenta proprio il numero massimo di bit trasportabili all’interno dello slot di trama. Poiché, in generale, il numero di bit va da 0 a 6, ne deriva che lo SF può andar da 4 a 256. Sul canale di controllo DPCCH, lo SF rimane inalterato e pari a 256. Nella pagina seguente, la figura 1.8 riassume lo spreading e lo scrambling e la multiplazione dei canali in

uplink.

In figura 1.8 possiamo osservare la struttura dello stesso canale in downlink:

Fig. 1.8 Canale DPCH in downlink

Il DPCH, equivalente del canale di trasmissione nella tratta downlink, che va dalla stazione al mobile, viene trasmesso con unico canale fisico che porta insieme le informazioni di controllo e dati. All’interno dei timeslot, il numero di bit può variare stavolta fino a 7, corrispondente a questa relazione:

,

mentre lo SF stavolta può arrivare fino a 512.

Nella pratica avviene che per esigenze di copertura efficace del servizio, vengano trasmessi più canali dedicati in downlink, ma ognuno avrà lo stesso SF e solo il primo di questi porterà con sé le informazioni sul controllo, come si può vedere in figura 1.9.

Fig. 1.9 Schema delle operazioni in downlink, dallo spreading allo scrambling

Fig.1.10 Schema delle operazioni in uplink, dallo spreading allo scrambling

1.6 Il problema del controllo di potenza

Una buona rete UMTS deve far fronte ai problemi di potenza generati dalle possibili interferenze sia tra utenti che tra celle adiacenti. Il tutto, in funzione dei vari servizi che la rete offre agli utenti, ognuno dei quali necessita di livelli di potenza minimi per un collegamento ottimale e per una QoS all’altezza delle aspettative dell’utente stesso.

Il sistema GSM operava un controllo della potenza in gioco a seconda del livello ricevuto dal terminale. Nel nostro caso invece, lo standard UMTS prevede un parametro chiamato SIR, Signal to

Interference Ratio, una vera e propria misura della qualità della comunicazione rispetto a tutto ciò

che non si configura come segnale utile. Questo è essenzialmente un parametro che viene variato in

downlink dal Node-B, e in uplink dal terminale mobile. Esso viene contrattato tra gestore del

servizio e utente e non deve abbassarsi al di sotto di una certa soglia, oltre la quale il segnale non viene decodificato correttamente. La struttura RNC si occupa di controllare il rapporto segnale/rumore esistente in ogni attimo della connessione e confrontarlo col SIR TARGET proprio dell’utente. Come abbiamo visto, i problemi di potenza sopravvengono per fenomeni di attenuazione da cammini multipli del segnale, infatti gli utenti non sono tutti alla stessa distanza dalla stazione radio-base; quelli che sono ai margini della cella subiscono una grande attenuazione sia a causa della lontananza dal “centro” della cella, che per le interferenze da cella adiacente. In definitiva, tutta la procedura del power control permette anche una riduzione dei consumi di batteria da parte dell’utente in possesso del terminale mobile.

Il sistema UMTS prevede due tipi di Power Control:

- L’Open Loop Power Control, che come dice la parola stessa, effettua un controllo ad anello aperto, e in particolare, quando il terminale mobile si trova in stato di riposo. In pratica la stazione radio base invia al terminale, attraverso il canale di controllo dedicato, un’informazione sul livello di potenza al quale sta trasmettendo. Il terminale riceve, e, confrontando con la potenza ricevuta, stima la perdita avuta sul canale. Poiché il terminale è a conoscenza del livello minimo di potenza necessario ad attivare un determinato servizio, nel momento in cui fa una richiesta di connessione, rinvia alla stazione radiobase un segnale con una potenza inferiore di 10 dB a quella necessaria per quel determinato servizio. Se la stazione radiobase non riceve accuratamente il segnale, il terminale ripropone un segnale aumentato di potenza, e così via, fino a quando non si è raggiunto un livello che si avvicina a quello calcolato dalle informazioni di sistema e che garantisce la qualità del servizio. Questa procedura progressiva permette anche di diminuire l’interferenza che si ha nel

25

momento in cui più terminali effettuano richieste di connessione.

- Nel Closed Loop Power Control, si hanno due possibilità: nel controllo chiamato interno, il

node-B stima di continuo la perdita che si ha sul canale, comparando il SIR ricevuto con il

SIR TARGET contrattato dall’utente. Se la stazione radio base percepisce un livello di

segnale ricevuto più basso dell’obiettivo da raggiungere per quel determinato servizio, manda al terminale il comando di aumentare di 1 dB la potenza in trasmissione del terminale. Dualmente, la stessa procedura viene compiuta dal terminale mobile verso il node-B. Questo comando è quello che prima abbiamo visto essere trasmesso all’interno del campo TPC, inviato con frequenza 1.5 KHz al secondo nelle due direzioni.

Nel controllo ad anello chiuso ma esterno, l’RNC sceglie, a seconda della potenza ricevuta e della BER (Bit error rate), quale SIR target assegnare al servizio richiesto, ed effettua questi controlli connessione per connessione, indipendentemente, e cento volte al secondo.

Entriamo ora nel vivo del problema, cioè la misurazione della potenza realmente in gioco durante le comunicazioni. Rispetto al sistema GSM di seconda generazione, quello UMTS si differenzia da subito per una diversa spaliazizzazione dei canali e quindi delle potenze ad essi associate. Questa differenza, come vedremo, comporta delle difficoltà in più per il calcolo dell’esposizione indotta. Il GSM, sistema che si basa su un accesso TDMA in cui un massimo di otto utenti si alterna nella comunicazione attorno ad un’ unica portante, presenta un canale, chiamato BCCH, sempre attivo e alla massima potenza assegnata dalla SRB. Ne deriva che per i controlli sull’emissione GSM è possibile moltiplicare il campo elettrico misurato in uscita alla BCCH, per la radice quadrata del numero di portanti in dotazione alla SRB, ed avere così una stima precisa della potenza totale in uscita dalla stazione.

I canali di servizio nell’ UMTS sono invece trasportati insieme a quelli utente, con un’occupazione di banda di circa 5Mhz. Il fatto di essere “mescolati” ci proibisce di poter effettuare delle misurazioni in banda stretta ( in un qualsiasi momento della giornata), e associare le informazioni ottenute alla condizione di massimo traffico. Nel sistema UMTS abbiamo quindi il problema di “qualificare” il livello di traffico che risulta attivo in quel determinato istante o intervallo di tempo. Il problema non è secondario, perché non siamo in grado di quantificare l’entità della potenza massima, in uscita dalle SRB di terza generazione, attraverso delle misure di campo.

Ci siamo chiesti innanzitutto come la SRB impegna la potenza disponibile, cioè quale percentuale della potenza totale disponibile viene distribuita tra i canali utente e quelli di controllo, supponendo

che la SRB irradii in modo variabile in funzione sia dell’intensità di informazione da trasmettere che della qualità del segnale da raggiungere per quel determinato servizio.

A questo punto si è pensato che, a fronte della potenza irradiata, durante le misurazioni avremmo trovato da una parte valori (massimi) di campo elettrico in grado di garantire la QoS di un servizio, dall’altra valori minimi associati alla potenza dei canali di controllo. In quest’ultimo caso, in determinati momenti della giornata ci troveremo in condizioni di traffico pressoché nullo, cioè di potenza della SRB tutta concentrata sui canali che controllano la connessione.

Ne è derivato un problema di minimo di campo elettrico, e quindi di minimi livelli di potenza, per i quali ci viene in aiuto l’appendice della normativa che legifera sul controllo delle emissioni elettromagnetiche. In questa appendice, viene messo in risalto un parametro ρ, chiamato fattore di carico della rete. Questo parametro viene fornito dal costruttore e rappresenta la percentuale di potenza associata ai canali di controllo rispetto a quella totale disponibile per la SRB. Naturalmente è un parametro che dipende dalle dimensioni della cella e dal traffico che la stessa cella deve gestire: non potrà essere troppo elevato altrimenti esisterebbe un evidente rischio di interferenza per la troppa potenza dedicata ai canali di controllo; e nemmeno troppo esiguo, che a quel punto al terminale mobile non verrebbe fornita la potenza necessaria per avviare un connessione dopo aver richiesto l’allacciamento alla rete. Sulla base delle esperienze maturate dalle aziende manifatturiere di stazioni radiobase, un valore di ρ che risulti vicino alla realtà, sembra essere pari al 10%. Dividendo il campo misurato per la radice quadrata di questo parametro, in condizioni di traffico tendente a zero, si ottiene una stima del massimo campo irradiabile dalla cella. Naturalmente, per dare veridicità a questa misura, bisognerà prendere in esame intervalli di tempo dove presumibilmente il traffico utente è minimo (tipicamente di notte), rintracciando inoltre i vari contributi che danno origine al campo misurato. Bisognerà, nel caso delle stazioni di terza generazione, individuare siti che siano isolati, dove cioè sia preponderante il contributo di campo dato dal segnale Umts, a scapito di eventuali altre sorgenti di emissione elettromagnetica circostanti. La misurazione a banda stretta, che verrà descritta nel prossimo capitolo, ci verrà incontro nella soluzione di questo problema.

Il problema di un’interpretazione corretta dei risultati provenienti dalle misurazioni con gli analizzatori, rimane comunque irrisolto: all’interno della normativa CEI che riguarda l’emissione UMTS, si presuppone la conoscenza del parametro ρ, direttamente dipendente dalla potenza associata al canale CPICH, ma nella stragrande maggioranza dei casi questo parametro non è stabile, può cambiare da cella a cella, e come già detto, non è esattamente misurabile.

Data quindi la difficoltà nel dare valori “realistici” al parametro fattore di carico, il tirocinio svolto all’Arpat- Agenzia della provincia di Firenze, è stato un lavoro di interpretazione dei dati, derivanti 26

27

da misurazioni in loco, e che prescindessero dalla conoscenza del valore di ρ. Si è trattato in definitiva di monitorare i livelli di campo elettrico nelle aree interessate dal fascio elettromagnetico in uscita dalla SRB, concentrandosi sui valori minimi che il campo assumeva di volta in volta. Da questa interpretazione, ne è scaturito uno studio sulle ricorrenze dei valori minimi e di un’eventuale distribuzione statistica che questi minimi di campo possono avere.

Bibliografia

L.Giugno, M.Luise, “ Introduzione al sistema UMTS”, dipartimento di Ingegneria dell’Informazione, Facoltà di Ingegneria dell’Università di Pisa, Novembre 2003.

Libro Bianco della Fondazione Ugo Bordoni, “ Le reti di telecomunicazione in Italia”, Ministero delle Comunicazioni.

Harri Holma, Antti Toskala, “ WCDMA for UMTS, Radio Access for third generation mobile communications”, 2nd edition, Wyley 2002.