CAPITOLO 3

LE RETI VANET

In questo capitolo vengono introdotte le reti VANET. Vengono mostrate le caratteristiche di tali reti, i problemi alle quali sono soggette e le soluzioni adottate illustrando anche le ottimizzazioni possibili rispetto alle reti MANET generali. Vengono poi mostrati alcuni esempi di applicazione di queste reti sia in ambito commerciale che in ambito della sicurezza stradale attraverso l'uso di scenari realistici. Infine viene mostrato un breve excursus sul sistema di posizionamento GPS, che è fortemente usato da tali reti.

3.1 LE RETI VANET

Le reti VANET [138] (Vehicular ad-Hoc network) dette anche “Mobile Ad Hoc Network for InterVehicle Communications” (IVC) sono una sottocategoria delle reti MANET. In questo genere di reti i nodi si muovono a velocità ragguardevoli in senso relativo (tra loro) e assoluto (rispetto a punti di riferimento fissi come distributori di benzina, semafori, eccetera).

Le differenze principali tra le reti MANET e le reti VANET sono la velocità di spostamento dei nodi e di conseguenza il rapido mutamento della topologia delle reti o sottoreti.

La comunicazione tra veicoli è considerata una delle priorità nell'ambito delle reti ad-hoc. La ragione dell'interesse in questo genere di tecnologia è il seguente:

• Può essere di aiuto in situazioni di pericolo in strade o autostrade in caso di incidenti attraverso la diffusione di messaggi di warning che possono esser di ausilio ai conducenti dei veicoli [139, 140, 141, 142]

• Può fornire servizi di sicurezza attiva intelligente oltre a quella passiva fornita da sistemi tipo ABS o ESP. Esempi di sicurezza attiva possono essere segnalazioni acustiche in caso di situazioni pericolose che stanno per verificarsi oppure diffusione di informazioni metereologiche avverse come banchi di nebbia su strade [143, 139, 144, 140, 145, 146, 137, 141, 142]. • Può fornire benefici tramite servizi innovativi all'intero sistema dei trasporti

come ad esempio comunicare a tutti i veicoli all'interno di un'area geografica un incidente, riducendo così i tempi di soccorso[141], oppure, l'organizzazione di messaggi di emergenza in caso di eventi disastrosi in aree urbane sfruttando anche i sistemi di localizzazione dei veicoli[144], o altri ancora come[143, 151, 141, 142].

Quindi la tecnologia VANET se efficientemente implementata, può diventare uno degli strumenti più utili alla sicurezza stradale.

È importante sottolineare che le VANET hanno caratteristiche peculiari rispetto alle MANET generiche, infatti, alcuni problemi importanti per reti ad-hoc generiche non creano problemi nelle VANET:

• I veicoli non hanno problemi di reperimento dell'energia necessaria per effettuare le comunicazioni dei messaggi. Infatti, possono usare l'energia delle batterie dei veicoli stessi. Tecnologie come Dedicated Short-Range Comminications (DSRC) [147, 140, 148] oppure tecnologie 3G dei cellulari [149, 150] possono essere impiegate per la trasmissione dei messaggi tra i veicoli.

• I veicoli, grazie all'uso di sistemi di posizionamento come il GPS [152, 154] e grazie all'uso di mappe dettagliate dei territori, hanno una buona conoscenza del territorio circostante.

• L'assenza di problematiche energetiche dei nodi e la possibilità di immagazzinare dati in dispositivi di massa installati sui veicoli fanno sì che si possono creare algoritmi focalizzati alle performance e non al consumo energetico.

Molte aziende produttrici di veicoli stanno facendo ricerca attiva su questo tipo di tecnologie basti vedere i lavori [117, 118, 119, 129, 130, 131, 132]. I campi di ricerca tuttora aperti sono numerosi, essi spaziano dalla realizzazione dello

scheduling del broadcast, compito alquanto complesso data l'assenza di informazioni sulla topologia totale della rete, sino ad arrivare a studiare le problematiche che comporta l'impiego del flooding in un protocollo senza rilevamento di collisioni (CSMA-CA).

Bisogna inoltre studiare i vari protocolli di rete applicabili a tale tecnologia e come questi possono essere ottimizzati se associati e coaudiuvati da sistemi di posizionamento (come GPS[155] o mappe digitali) che permettono una conoscenza dell'ambiente circostante di ogni nodo.

Infine, la natura dinamica che caratterizza le VANET e la necessità di avere comunicazioni estremamente veloci per poter far fronte ad eventi imprevisti (incidenti, ingorghi stradali, inversione di marcia repentina, etc.) implica anche studi dettagliati sulle performance reali delle soluzioni offerte.

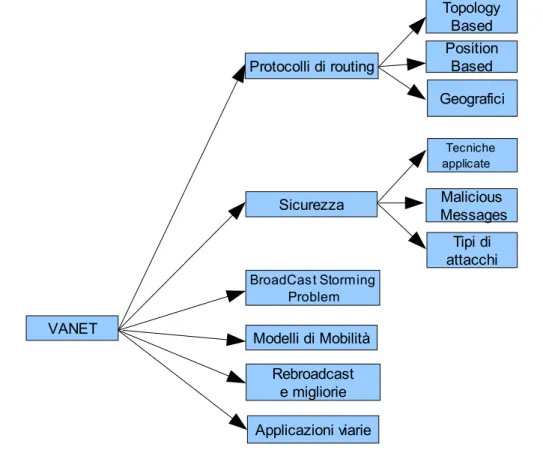

In figura 3.1 viene fornita una mappa dettagliata dei settori di ricerca più attivi nell'ambito delle reti VANET.

Nel resto di questo capitolo forniremo una panoramica di queste diverse aree per poi concentrarci principalmente su routing e sicurezza nei capitoli successivi.

Figura 3.1: Aree di studio aperte nelle reti VANET Sicurezza Tecniche applicate Tipi di attacchi Rebroadcast e migliorie Topology Based VANET Position Based Malicious Messages Geografici Modelli di Mobilità Applicazioni viarie Protocolli di routing BroadCast Storming Problem

3.2 PROTOCOLLI DI ROUTING

L'invio di un pacchetto tra nodi in una VANET è un'impresa ardua se paragonata alla comunicazione tra due host nelle reti infrastrutturate.

Le reti infrastrutturate, come ad esempio tutte le reti Telecom, sono dotate da dispositivi (router o switch) che inoltrano i dati verso link fisici. I terminali come PC o telefoni, si connettono ad internet allacciandosi direttamente alle infrastrutture di rete fissa in determinati punti geografici. A questi terminali, successivamente vengono assegnati degli indirizzi in base ad una gerarchia di rete prestabilita. L’attribuzione degli indirizzi dipende dalla posizione geografica in cui il terminale si collega [185].

Molto spesso, la collocazione geografica assume un identità equivalente agli indirizzi che vengono assegnati nella gerarchia, tale identità prende il nome di "identity-location". L'identity-location facilita notevolmente la costruzione delle rotte nella rete visto che i terminali sono geograficamente fissi o quasi (vedi ad esempio i PC connessi tramite access-point).

Un sistema di comunicazione dotato da un’alta mobilità di terminali è quello della telefonia mobile[156].

In questo sistema esiste però un’infrastruttura gerarchica preesistente, infatti il territorio viene suddiviso in zone, dette celle, ed ogni cella è coperta da un’antenna chiamata “Base Station” (BS). Ogni BS svolge il medesimo compito che svolgono router in Internet gestendo ed instradando gli utenti mobili (i cellulari) che si trovano sotto il suo raggio d’azione.

Ogni utente mobile, sotto opportune condizioni (debolezza e disturbo del segnale, avvicinamento ad un’altra BS con segnale più nitido, elevato numero di errori riscontrati nei pacchetti ricevuti, effetti fisici di fading o multipath, eec) è in grado di ‘saltare’ da una BS ad un’altra con un processo di Hand-off [86]. Tale processo consiste nell'attivazione di procedure che permettono l'interazione tra il cellulare e le BS, facendo sì che avvenga lo scollegamento da una BS in ed il collegamento ad un’altra senza interrompere (se possibile) il collegamento già stabilito.

fisiche fisse di riferimento.

Le reti MANET ed in particolare delle reti VANET cercano di estendere completamente la mobilità dei nodi senza far uso di reti infrastrutturate.

Esse infatti hanno lo scopo di costruire reti o sottoreti autonome completamente mobili, costituite da insiemi di nodi che oltre a fare da terminali semplici, svolgano anche compiti prettamente di rete come ad esempio l'inoltro dei messaggi da un nodo all'altro (packet forwarding routing) oppure compiti di routing. Tali reti devono avere inoltre la capacità di potersi aggregare o disaggregare in sottoreti.

Il paradigma delle reti MANET e di conseguenza il paradigma delle VANET si differenzia da quello della telefonia mobile dal fatto che l’infrastruttura che svolge il compito di routing è anch’essa in movimento e non geograficamente fissa come in nei cellulari[185].

Nelle VANET la topologia dell’infrastruttura di routing (essendo costituita dai nodi delle stessa rete) subisce cambiamenti nei suoi componenti o può mutare il sistema di indirizzamento utilizzato. Per trovare la posizione geografica di un veicolo e dunque la sua posizione nella VANET, è necessario trovare il veicolo router che lo instrada.

In [28] sono stati proposti i numerosi protocolli di routing. Tali protocolli possono essere classificati in tre classi:

• Topology Based: questi protocolli utilizzano informazioni sui link esistenti tra i nodi della rete per effettuare il routing.

• Localization Based: questi protocolli utilizzano informazioni sulle posizioni geografiche dei nodi per effettuare il routing dei messaggi. Tali informazioni permettono ai protocolli di superare le limitazioni che hanno quelli di tipo topology-Based. Un servizio di localizzazione viene usato dal mittente per determinare la posizione del destinatario. Questa posizione viene inclusa nell'header di ogni pacchetto e funge da ausilio per l'operazione di routing. Con questi protocolli le decisioni di routing dipendono solamente dalla posizione geografica del destinatario e dalla posizione geografica dei suoi vicini più prossimi.

Pertanto, i protocolli location-Based non creano o gestiscono rotte. I nodi non necessitano di salvare tabelle di routing o scambiare messaggi di controllo,

inoltre, tali protocolli permettono il broadcast di messaggi verso una data area geografica (geo-cast).

In questa categoria di protocolli distinguiamo il protocollo DREAM[1] (protocollo di tipo proactive) e il protocollo GPSR[10] il quale usa informazioni di localizzazione dei vicini, ottenuti dal forwarding periodico dei pacchetti.

• Geografici: I protocolli geografici sono dei protocolli che cercano di sfruttare le informazioni di localizzazione dei vari nodi (ottenute da GPS) per ridurre l'overhead nella fase di ricerca delle rotte.

Un protocollo geografico che utilizza informazioni geografiche per la fase di route discovery è il protocollo LAR[59]. Esso utilizza queste informazioni per ridurre lo spazio di ricerca di una rotta verso un nodo. La riduzione dello spazio di ricerca implica una riduzione nel numero dei messaggi necessari nella fase di discovery.

3.3 SICUREZZA

Le reti wireless ed in particolar modo le reti MANET devono tener conto del problema sicurezza. La capacità di aggregazione dei nodi per la formazione di sottoreti in una MANET e l'elevata frequenza con cui queste si realizzano espongono queste reti ad un elevato rischio di attacchi [185].

Dal punto di vista commerciale affinché le MANET e in particolar modo le VANET vengano commercializzate è necessario raggiungere un grado accettabile di sicurezza.

Uno dei problemi principali di questo genere di reti è che non esiste nessuna entità o organo di controllo che autentichi o neghi l'accesso di un nodo ad una sottorete, il che comporta un notevole aumento della vulnerabilità dell'intera rete.

L'individuazione dei dati trasmessi da un qualsiasi terminale in una rete wireless è molto più semplice rispetto ad una rete cablata. Il segnale non passa attraverso un supporto fisico come ad esempio un cavo di rete, ma viene trasmesso via radio. La trasmissione nell'etere si diffonde in maniera più o meno sferica, qualsiasi terminale

che si trovi nel raggio d'azione dell'antenna trasmittente, è in grado di captare la trasmissione.

Gli attacchi che possono subire i nodi di una rete VANET possono essere di tipo passivo o attivo, possono essere attacchi locali o remoti, possono essere effettuati per raggiungere uno scopo e così via.

Un esempio di attacco passivo è lo SNIFFING cioè l'ascolto di una trasmissione effettuata da due o più nodi per ottenere informazioni sensibili (es. login o password degli utenti).

Un attacco attivo invece è l'inserimento di informazioni fasulle all'interno della rete, la cancellazione o sostituzione di messaggi inviati da altri terminali oppure, la creazione da parte di nodi corrotti di messaggi di routing verso link non esistenti creando rotte fasulle nella rete.

A causa di questi attacchi è necessario studiare attentamente il problema della sicurezza e cercare soluzioni efficaci per limitare queste illecite operazioni.

Esempi di soluzioni a tali problemi possono essere quelli di applicare una qualche forma di autenticazione dei vari nodi oppure effettuare verifiche della consistenza dei dati, l'utilizzo di firme digitali e chiavi di sessione. La ricerca sulla sicurezza nelle reti wireless ed in particolare nelle VANET è tuttora un campo aperto e in continua espansione.

3.4 PROBLEMI NELLE COMUNICAZIONI

L'obiettivo principale delle reti VANET è quello di creare le comunicazioni tra i vari nodi (i veicoli) della rete. Stabilire le comunicazioni non è un compito banale in quanto il percorso tra due nodi che vogliono comunicare non è conosciuto a priori, ciò dovuto all'alta mobilità di cui i nodi sono dotati.

In queste reti, un messaggio viene trasmesso da un veicolo all'altro sino a raggiungere il nodo destinatario. Il sistema adottato per la creazione delle rotte è il broadcast. Il più semplice algoritmo di broadcast che si utilizza è il Flooding. Nel Flooding, ogni nodo al ricevimento di un messaggio lo ritrasmette ai propri vicini una volta soltanto. Come si può notare, quest'algoritmo è molto semplice da

implementare, di contro però, un suo utilizzo nella rete crea un numero esponenziale di messaggi ridondanti causate dalle continue ritrasmissioni da parte di ogni nodo. Il numero elevato di messaggi ridondanti che viene immesso nella rete, riduce drasticamente le prestazioni della rete stessa.

In letteratura sono state studiate diverse possibili ottimizzazioni dell'algoritmo del Flooding, basti vedere ad esempio [159, 158, 168]. In generale, tutte le ottimizzazioni cercano di ridurre il numero delle ritrasmissioni e di conseguenza, il numero dei messaggi ridondanti. Uno studio che compara gli algoritmi di broadcast e che ne fa una classificazione è il [180]. In tale studio vi è la seguente classificazione degli algoritmi di broadcast:

• Flooding semplice [183, 184]

• Metodi probabilistici (metodi che fanno uso di contatori) [159] • Metodi basati sulle distanze o sulle posizioni [159]

3.4.1 Flooding semplice

Il Flooding semplice consiste nella trasmissione omnidirezionale del pacchetto a tutti i nodi nella area di copertura del mittente, nodi che a loro volta invieranno il pacchetto a tutti loro vicini compresi quelli dai quali hanno appena ricevuto il pacchetto. Con questo metodo se un nodo riceve più volte un messaggio dai propri vicini, più volte lo ritrasmetterà contribuendo così all'incremento del traffico nella rete.

3.4.2 Metodi probabilistici basati su contatore

I metodi probabilistici basati su contatore sono delle ottimizzazioni dell'algoritmo di broadcast del Flooding semplice. Esse cercano di ridurre il numero delle ritrasmissioni dei messaggi ridondanti durante la comunicazione tra i nodi. Questi metodi si basano sul concetto di contare i messaggi che i nodi ricevono durante una comunicazione. Ogni volta che un nodo riceve un nuovo messaggio, inizializza un contatore con valore "1" ed un ritardo di trasmissione chiamato RAD

(Random Assessment Delay). Se durante questo ritardo RAD, il nodo riceve nuovamente lo stesso messaggio allora incrementa il contatore di 1.

Allo scadere del RAD di tempo, se il contatore è al di sotto di una certa soglia prefissata il pacchetto viene spedito o altrimenti scartato.

3.4.3 Metodo basato sulla posizione

Il Metodo basato sulla posizione propone un'ulteriore ottimizzazione al Flooding Semplice limitando così il numero di ritrasmissioni ridondanti. Con questo metodo, un nodo prima di inviare un messaggio o ritrasmettere un messaggio ricevuto, appone all'interno dell'header la sua posizione geografica (ottenuta ad esempio dispositivi come il GPS).

Quando un nodo riceve per la prima volta un pacchetto, controlla la posizione geografica del mittente contenuta nell'header del pacchetto, calcola la distanza massima a cui può ritrasmettere il pacchetto in base alla sua posizione corrente e alla copertura della propria antenna. Tale distanza prende il nome di “area di copertura addizionale”.

Se la distanza massima calcolata è inferiore ad un certo valore di soglia fissato, il nodo scarterà il pacchetto e tutte le sue repliche ricevute successivamente. Se invece la distanza supera la soglia limite, il nodo assegna un RAD al pacchetto e ritrasmette il pacchetto.

Durante il tempo di attesa RAD, il nodo può ricevere nuovamente lo stesso pacchetto da qualche altro nodo, in questo caso il nodo ricalcola la distanza massima alla quale può essere trasmesso il pacchetto (nello stesso modo in cui è stata calcolata quando ha ricevuto un pacchetto per la prima volta) e ritesta le condizioni di soglia. Tutte queste operazioni vengono effettuate continuamente sino allo scadere del RAD.

3.4.4 Risultati e comparazioni

Partendo dalla base che il numero massimo di pacchetti ridondanti in una comunicazione sono quelli creati dal Flooding semplice, i risultati delle

ottimizzazioni di tale algoritmo mostrati in [159] sono i seguenti:

Il metodo basato su contatori elimina molti ritrasmissioni di pacchetti di broadcast quando si è in presenza di una densa distribuzione di host in un'area. Se si hanno delle informazioni spaziali (ad esempio ottenute da GPS), il metodo basato su posizione è quello che ottiene le migliori performance perché è in grado di eliminare ulteriori rebroadcast in tutte le possibili distribuzioni dei nodi in un'area geografica senza tuttavia compromettere la raggiungibilità del nodo destinatario.

3.5 BROADCAST STORM PROBLEM

Come studiato in [159], se nelle comunicazioni di broadcast viene impiegato il flooding e come protocollo MAC utilizzato è il CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance) l'intera infrastruttura di comunicazione è soggetta ai seguenti problemi:

• Problema della ridondanza,

• Numero elevato di operazioni di contesa del mezzo • Numero elevatissimo di collisioni.

Nel flooding semplice un host che riceve un pacchetto per la prima volta lo ritrasmette in broadcast. Se un host dopo aver inviato un pacchetto riceve una copia da qualche altro host, la copia ricevuta viene scartata. In una rete di n nodi il flooding genera n ritrasmissioni.

Dato che la trasmissione tra i vari nodi è omnidirezionale e dato che una certa zona geografica può essere coperta da più nodi (i veicoli), è molto frequente che se un nodo invia un pacchetto ai suoi vicini, i vicini possono aver già ricevuto il pacchetto precedentemente da qualche altro nodo, causando così ridondanze nelle trasmissioni.

Dopo che un nodo ha effettuato una trasmissione in broadcast di un pacchetto, i vicini del nodo, che ricevono tale pacchetto, effettuano alcuni test di ritrasmissione. Se i test vengono superati allora i nodi vicini ritrasmettono a loro volta, il pacchetto in broadcast.

La ritrasmissione dei nodi vicini comporta una forte contesa del mezzo che è direttamente proporzionale alla densità dei nodi del vicinato.

La frequenza di collisione dei pacchetti è molto alta e provoca un degrado nelle prestazioni globali.

I motivi di degradazione delle prestazioni del sistema sono determinati da: • Insufficienza del meccanismo di backoff,

• Manchevolezze del dialogo RTS/CTS • Assenza della rilevazione delle collisioni.

L'insieme di questi tre fenomeni è noto come "Broadcast Storm Problem"[22]. Questo fenomeno può essere analizzato andando ad esaminare i seguenti aspetti:

• Le ritrasmissioni ridondanti • La contesa del mezzo • Le collisioni generali

Dopo aver effettuato queste analisi nello studio [138] vengono proposte delle soluzioni che cercano di limitare il problema del Broadcast Storm.

3.5.1 Le ritrasmissioni ridondanti

L'analisi delle ritrasmissioni ridondanti[22] studia l'ampiezza media dell'area di copertura addizionale nota con la sigla EAC.

L'EAC si ottiene quando un nodo ritrasmette un messaggio che ha già ascoltato k volte. Si nota che tale area addizionale decresce al crescere di k.

Si è studiato che in uno scenario di soli 2 nodi, in cui il primo nodo trasmette un pacchetto e il secondo nodo ha il compito di ritrasmettere il pacchetto non appena lo riceve, l'EAC ha un valore medio del 41%.

Nel caso generale, dove un pacchetto viene ricevuto da un nodo k volte dove k sono i nodi presenti all'interno del raggio di copertura del nodo, sperimentalmente, si è notato che l'EAC (escludendo le aree di copertura di intersezioni dei vicini del nodo) scende velocemente all'aumentare di k.

Il valore dell'EAC è pari al 5% con k>=4 contro un valore del 41% nel caso di k=2.

3.5.2 La contesa del mezzo

L'analisi della contesa del mezzo dello studio [159] considera il caso in cui un nodo A trasmette in broadcast un messaggio e che n nodi vicini ad A, alla ricezione, lo ritrasmettono a loro volta.

Se tutti tentassero contemporaneamente di rispedire il pacchetto si otterrebbe una grossa contessa del mezzo.

Dallo studio si evince che nel semplice caso di n=2, cioè nel caso in cui solo due vicini che ricevono il pacchetto dal nodo A, la probabilità media di contesa è del 59%.

La probabilità di contesa del mezzo nel caso generale è indicata con cf(n,k) dove n è il numero dei vicini di un nodo mentre k è il numero dei vicini che non si contendono il mezzo nelle trasmissioni.

Sperimentalmente con cf(n,0), cioè il caso in cui tutti i vicini di un nodo si contendono il mezzo, la probabilità media di contesa supera rapidamente la soglia dell'80% per n >= 6.

D'altra parte, la probabilità cf(n,1), ossia il caso in cui un solo nodo cominci la contesa del mezzo, decresce al crescere di n.

Sperimentalmente si osserva che cf(n,k) è vicina allo zero per n >=6 e k >=2.

3.5.3 Le collisioni generali

L'analisi delle collisioni generali[159] è un'analisi molto simile a quelle della contesa del mezzo. Essa ha il compito di capire quali sono i fattori che incidono nella formazione di collisioni dei pacchetti.

Le collisioni tra i pacchetti in una trasmissione avviene per tre motivi principali: • Silenzio eccessivo di un nodo: Se il canale di comunicazione all'interno di

(ossia silenzio), i nodi dell'area interessata, non percependo nessuna trasmissione, attivano le loro procedure di back-off e iniziano a trasmettere tutti allo stesso momento. La stessa situazione si può verificare se le portanti non riescono a sentirsi tra loro per motivi di ritardi di trasmissione o per latenze eccessive nella propagazione dell'onda nel territorio.

• Danneggiamento del pacchetto causato da collisione: Il non utilizzo del

sistema RTS/CTS nel protocollo comporta problemi di danneggiamento del pacchetto nelle trasmissioni in presenza di collisioni. Spesso avviene una mutazione del contenuto dei pacchetti dopo una collisione.

• Trasmissione di pacchetti errati: I pacchetti danneggiati o corrotti per i

motivi di collisione vengono comunque trasmessi nella rete, creando dunque un aumento di traffico di messaggi inutili e conseguentemente una riduzione delle prestazioni dell'intero sistema.

3.6 RIDUZIONE DELLA RIDONDANZA DEL BROADCAST

Per la riduzione della ridondanza dei broadcast nelle reti VANET sono state proposte diverse soluzioni, alcune soluzioni fanno uso di euristiche come ad esempio la generazione random dei broadcast ossia l'invio dei messaggi a periodi di tempo casuali, altre invece usano approcci basati su contatori o sulle localizzazioni. Tutte queste soluzioni hanno in comune lo scopo di tentare di ridurre il traffico dei pacchetti ridondanti all'interno della rete.

In genere, una riduzione del traffico può essere effettuata limitando la trasmissione dei pacchetti ad alcuni nodi ed inibendo le ritrasmissioni di altri nodi, adottando contemporaneamente dei criteri e degli schemi di ritrasmissione.

Esempi di soluzioni che cercano di ridurre il numero di ridondanza dei pacchetti di broadcast sono i seguenti:

• RBM

• TRADE

• DDT

3.6.1 RBM

RBM [160] adotta una soluzione che prevede la realizzazione del broadcast di un messaggio solo nel caso dell'esistenza certa di nodi vicini. Con tale condizione un veicolo isolato non effettua rebroadcast.

Questo metodo comporta una notevole riduzione del numero di broadcast, però un suo utilizzo richiede il mantenimento e la gestione di una lista di vicini per ogni veicolo, realizzata tramite lo scambio periodico di messaggi tra i vari veicoli.

Il mantenimento della lista, l'individuazione dei vicini per ogni nodo e la natura inattesa dei messaggi di allarme determinano un aumento del carico della rete ed un incremento del ritardo del broadcast in caso di emergenza.

3.6.2 TRADE

Il TRADE (Track Detection) [161] permette ad ogni veicolo di determinare la posizione e la direzione seguita dai propri vicini.

Nel TRADE, ogni veicolo che effettua un broadcast, deve eleggere un veicolo di rebroadcast tra i suoi vicini e poi indicarlo nel pacchetto. Con questa tecnica soltanto un nodo potrà effettuare un rebroadcast mentre gli altri scarteranno il pacchetto riducendo notevolmente il numero di ridondanze.

Il TRADE richiede il mantenimento e la gestione dell'insieme dei vicini per ogni veicolo, cosa che rende tale schema inutilizzabile su larga scala.

3.6.3 DDT

Il DDT (Distance Defer Time) [161, 162] è una soluzione che non richiede la pesante gestione di RBM e TRADE ma introduce i cosiddetti “distance-based defer time slots” per ogni rebroadcast.

Quando un veicolo riceve un messaggio di allarme attiva un timer per determinare se effettuare un rebroadcast o meno. Se allo scadere del timer, il nodo

non ha ricevuto altre copie del messaggio allora lo invia, altrimenti lo scarta.

Il problema del DDT è che un veicolo effettua il rebroadcast solo una volta, questo significa che è inaffidabile in una strada con poco traffico o con veicoli molto distanti tra loro.

Si può comunque aumentare l'affidabilità di DDT tramite l'incremento del raggio di trasmissione dei veicoli. Studi come [161, 162] mostrano che anche se le raggio di trasmissione dei veicoli e portato a 2000 metri, una perfetta affidabilità non è ottenibile. Alcuni veicoli nelle simulazioni con raggio di comunicazione di 2000 metri non vengono informati, cosa che può fare scaturire situazioni di pericolo in caso di emergenza.

3.6.4 ODAM

ODAM (Optimazed Dissemination of Alarm Messages) [157] generalizza RBM TRADE e DDT risolvendo i problemi di frammentazione affidabilità e determinazione dei vicini.

In presenza di incidenti, il veicolo danneggiato o il veicolo che rileva la situazione di pericolo, deve obbligatoriamente trasmettere messaggio di allarme in broadcast in modo da diffonderlo agli altri veicoli.

Tra i nodi vicini, solo quelli nella zona a rischio terranno in considerazione del messaggio. I veicoli situati nella zona interessata costituiscono un gruppo multicast dinamico.

Un veicolo danneggiato oltre ad effettuare il broadcast del potenziale pericolo, se il danno non è grave, seleziona uno veicolo tra i suoi vicini al quale delegare il compito del rebroadcast del messaggio. Tale veicolo prende il nome di “Relay”.

La selezione del Relay è effettuata in modo da avere la massima copertura della zona a rischio non ancora coperta dal veicolo mittente. Generalmente il Relay è il veicolo più lontano tra i vicini del mittente del messaggio. Ogni veicolo, in base al messaggio che riceve, può sapere se diventerà o meno Relay ed in quel caso potrà effettuare il rebroadcast.

delle ridondanze nell'intera rete.

Per ogni messaggio ricevuto, un veicolo deve potersi localizzare in rapporto al veicolo danneggiato e deve inoltre poter determinare la direzione della circolazione del traffico, pertanto ODAM permette il restringimento del broadcast solo nel zone geografiche rilevanti.

3.7 CONFRONTI TRA LE SOLUZIONI

In [157] vengono confrontate le caratteristiche di ODAM/RBM/TADE, vengono forniti dei risultati sperimentali e delle performance dai loro rapporti. Dai modelli di mobilità, dalla complessità di ODAM comparata sia ad RBM che a TRADE e dalle simulazioni sperimentali effettuate, si evince che ODAM offre maggiore affidabilità ed efficienza.

Sperimentalmente, su una simulazione con i seguenti dati: • Strada con lunghezza 10km e larghezza 40m

• Variazione della velocità dei veicoli tra i 5m/s e i 25m/s • Canale con banda di 360kbs,

• Protocollo MAC utilizzato 802.11 • Dimensione pacchetti pari a 64 bytes

Si nota che il protocollo ODAM applicato a veicoli dotati di antenne con raggio di trasmissione di 150m risulta avere un'affidabilità del 93%. Nelle stesse condizioni il protocollo RBM ha un'affidabilità del 100%.

Il risultato ottenuto dal protocollo ODAM dimostra che esistono dei veicoli ignari del pericolo nella zona interessata.

RBM in queste condizioni risulta avere prestazioni superiori a ODAM in quanto non è soggetto alle limitazioni di rebroadcast ai soli membri del multicast (es. zona di rischio). In effetti, in RBM, il rebroadcast viene effettuato da tutti i veicoli. Di contro però, in RBM può accadere che qualche veicolo non facente parte della zona di rischio venga informato del pericolo a causa del continuo rebroadcast.

effettuano a loro volta il rebroadcast causando così sovraccarichi nella rete e causando potenziali situazioni di pericolo (collisioni di messaggi).

Con un raggio di trasmissione maggiore o uguale di 200m, il protocollo ODAM raggiunge un'affidabilità del 100%.

Le prestazioni di sicurezza offerte da ODAM variano anche in base alla capacità di trasmissione dei veicoli e dalla precisione della localizzazione offerta dal GPS.

Esiste un'ulteriore estensione di ODAM che permette di incrementare l'affidabilità e capacità di localizzazione [157]. Tale estensione consiste nell'impiego di sistemi di localizzazioni aggiuntivi oltre al sistema GPS, potendo in tal modo usare ODAM in ambienti in cui non tutti i veicoli sono dotati di GPS.

Comunque, lo studio delle problematiche delle ridondanze del broadcast è un'area molto attiva e ogni anno vengono proposte migliorie ai protocolli esistenti e se ne sviluppano di nuovi pensati per particolari servizi. Questo è possibile anche grazie al miglioramento continuo dell'hardware dei dispositivi utilizzati sui veicoli che amplia continuamente le possibilità sfruttabili da questi algoritmi.

3.8 SCENARI ED APPLICAZIONI

Esistono numerosi studi sulle VANET e sulle loro potenziali applicazioni [143, 151, 141, 142]. L'utilizzo di queste reti può essere molteplice: possiamo creare dei servizi per l'invio di pacchetti da un macchina ad un'altra per una comunicazione di un messaggio (tipo servizio sms), l'invio di un file musicale o ancora meglio di un film per poi poterlo vedere successivamente; un altro esempio potrebbe essere la creazione di servizi per la trasmissione in broadcast di messaggi di warning da un veicolo incidentato o con problemi, o altro ancora, la creazione di servizi per la disseminazione di pacchetti di informazione su un territorio geografico specifico, fino ad arrivare alla creazione di meccanismi di assistenza alla guida.

In seguito vengono discussi alcuni esempi di applicazioni possibili delle reti VANET.

3.8.1 Cooperazione tra VANET e dispositivi di sicurezza “on board” dei veicoli

Un esempio di applicazione della tecnologia VANET è quello di fornire servizi sulla sicurezza viaria. In particolar modo, un servizio di anticipo di frenata di un veicolo in movimento in presenza di messaggi di warning inviati da altri veicoli.

In effetti può accadere che possono verificarsi situazioni di emergenza di difficile individuazione dal conducente, ciò a causa di diversi motivi come ad esempio curve, dossi, colline, eccetera. Tramite questo servizio potrebbero essere ridurre drasticamente le situazioni di pericolo improvvise.

Le VANET per la determinazione delle posizioni spaziali dei veicoli utilizzano il sistema GPS (Global Positional System) o il sistema GPS associato al DGPS (Differential GPS) che verrà approfondito in seguito.

Il sistema GPS ha una frequenza di aggiornamento pari a 1hz che non è sufficiente per fornire dati precisi sulle posizioni dei veicoli in tempo reale, condizione necessaria ai servizi di warning.

Una soluzione al problema dell'aggiornamento non in tempo reale del GPS è quella di dotare i veicoli di ulteriori sistemi aggiuntivi, i cosiddetti sistemi di ausilio di guida ADAS (Advanced Driver Assistance Systems) [163, 164].

Attraverso l'utilizzo di tali sistemi, si può ottenere una precisione ed una velocità di aggiornamento sufficiente per il corretto funzionamento delle reti VANET.

Un esempio di sistema ADAS è lo “stop & Go Controller” [160], sistema costituito da sensori di distanza applicati ai veicoli.

I veicoli dotati di questi sensori, hanno la possibilità di determinare la distanza tra loro e i veicoli precedenti o successivi senza ricorrere all'ausilio di GPS o DGPS.

Un'applicazione che usa tale sistema è il CBLC (communication Based Longitudinal Control) [163]. Il CBLC ha come scopo l'anticipo della frenata in caso di arresto improvviso di un veicolo precedente che può non essere visibile.

Condizione necessaria affinché il CBLC sia utilizzabile è quella di avere un raggio di trasmissione delle antenne dei veicoli abbastanza ampio.

In figura 3.2 è mostrato un esempio del sistema ADAS dove viene mostrato come un veicolo riesce ad ottenere una maggiore accuratezza nell'individuazione di un altro veicolo grazie all'ausilio del GPS e di sensori di prossimità.

3.8.2 Interrelazione tra veicoli per lo scambio di in informazioni di sicurezza

Uno degli obiettivi principali delle reti VANET è quello di consentire la diffusione di informazioni utili ai veicoli. Queste informazioni possono essere diverse, vedi lo stato del manto stradale, il traffico, congestioni di veicoli localizzati in prossimità di caselli autostradali, presenza di nebbia, ghiaccio, strada sdrucciolevole e così via.

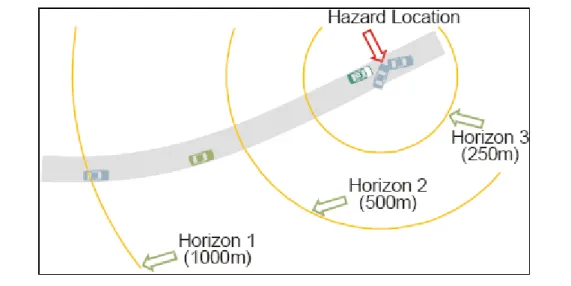

Un'applicazione che dotata di tutte queste caratteristiche è l'IWF (Information and Warning Functions) [165].

Affinché IWF funzioni è necessaria una trasmissione di messaggi brevi in broadcast ad alta velocità con basso tempo di consegna. Il raggio di azione delle antenne deve essere di almeno 1000 metri, soglia che permette al conducente di capire il genere di pericolo e reagire di conseguenza (ad esempio riducendo la velocità).

Per garantire una segnalazione del pericolo in un'area più vasta rispetto al raggio d'azione delle antenne è possibile utilizzare comunicazioni multi-hop tra più veicoli lungo una strada.

In figura 3.3 è mostrato un esempio di applicazione IWF dove un veicolo che ha subito un incidente segnala tale incidente tramite l'invio di messaggi in broadcast.

Figura 3.2: Esempio di sistema ADAS. Il veicolo 3 è in grado di determinare la distanza del veicolo 2 senza l'ausilio di GPS ma attraverso dei sensori di prossimità. Tale sistema associato ai sistemi GPS fornisce una precisione maggiore dell'ambiente circostante e di conseguenza una maggiore sicurezza in caso di emergenze

3.8.3 Studio del flusso del traffico

Attraverso le VANET è possibile trasmettere informazioni sul traffico in tempo reale, segnalare la presenza di ingorghi e così via.

Si potrebbe anche pensare di usare le VANET per compiti di ausilio più complicati.

Supponiamo che una vettura stia per immettersi in una autostrada dove vi è un elevato. Un'applicazione VANET potrebbe agevolare la manovra di inserimento della vettura in autostrada tramite l'invio di messaggi ai veicoli che transitano nei paraggi della rampa di accesso all'autostrada. In questo modo si potrebbe cercare di creare uno “spazio” di inserimento alla vettura nella corsia, ossia un buco nel flusso dei veicoli. Una applicazione che potrebbe offrire tali servizi è ad esempio CODA (Cooperative Driven Assistance) [165]. In [165] vengono studiate le problematiche relative alla realizzazione di questi servizi di ausilio alla viabilità avanzati. In figura 3.4 è rappresentato un esempio di applicazione di CODA.

Figura 3.3: Esempio di applicazione IWF. Un veicolo in caso di incidente invia in broadcast il messaggio di pericolo ai veicoli che si trovano nelle circostanze.

3.8.4 Monitoraggio e controllo del traffico

A società o enti che si occupano della gestione e la manutenzione di strade o autostrade, una tecnologia come le VANET può offrire la possibilità di studiare il flusso di mobilità del traffico e le proprietà delle strade tramite il monitoraggio degli spostamenti dei veicoli.

I valori del traffico, data la natura della loro provenienza (spostamenti reali e non simulati), permetterebbero individuare più precisamente le problematiche delle strade, offrendo così ai gestori, idee e soluzioni più accurate.

3.8.5 Applicazioni Commerciali

Le VANET possono anche avere numerosi sbocchi commerciali attraverso la fornitura di servizi secondari, servizi che non hanno come obiettivo principale la sicurezza del veicolo.

Esempi di applicazione possono essere [179, 181, 182]:

1. Distributori di benzina che forniscono la loro posizione geografica, i loro servizi e il prezzo del carburante;

2. Installazione di Base Station ad-hoc o l'uso di Base Station GSM presso centri abitati o di interesse commerciale per la trasmissione di spot pubblicitari, film proiettati nei cinema, negozi etc;

Figura 3.4: Esempio di funzionamento di CODA. Il veicolo 1 che si sta immettendo in un'autostrada trafficata comunica la sua intenzione alle vetture 3, 2 e 4. I veicoli 2, 3, 4 decidono le manovre da effettuare tenendo conto delle intenzioni di 1.

3. Download e condivisione di materiale informatico, documenti, film o musica tra vetture;

4. Servizi di localizzazione vari;

5. Possibilità di accesso ad internet ai veicoli. I veicoli possono connettersi ad internet utilizzando Access point Fissi e utilizzando gli altri veicoli per inoltrare i propri messaggi, come mostrato in figura 3.5.

3.9 MODELLI DI MOBILITÀ PER LE VANET

La maggior parte dei protocolli di comunicazione per le reti VANET sono in fase sperimentale. Per studiare le funzionalità e le performance di tali protocolli vengono usati dei tool di simulazione.

Questi tool utilizzano dei modelli di mobilità [166, 167, 168, 169, 170, 171, 172] con i quali è possibile studiare vari aspetti delle VANET, come il loro comportamento nei diversi ambienti in cui operano, lo stack protocollare, le proprietà del canale (es. attenuazione del segnale), la mobilità della rete, etc.

I modelli di mobilità per le reti ad-hoc sono stati largamente studiati in passato. La recente concentrazione delle ricerche sulle VANET è dovuta sia perché l'alta

Figura 3.5: Esempio di applicazione secondaria delle VANET. I veicoli oltre a comunicare informazioni utili alla sicurezza ed alla viabilità, possono connettersi ad internet utilizzando Access point Fissi e utilizzando gli altri veicoli come gateway dei propri messaggi.

velocità dei suoi nodi, la scalabilità e la dinamicità della rete rendono le VANET uniche rispetto alle reti mobili ad-Hoc e sia perché la capacità di traffico e le mappe digitali del territorio attualmente offerte, danno un'opportunità di studio su movimenti realistici dei veicoli.

I modelli di mobilità possono essere catalogati in base al livello di dettaglio al grado di “casualità” che offrono. Per lo studio di tali modelli si ricorre molto spesso all'uso di modelli usati nella fisica. In base ai dettagli offerti abbiamo 3 livelli:

• Livello Microscopico: Il modello microscopico descrive il comportamento dei singoli nodi e offre informazioni dettagliate su ogni veicolo (modelli fisici applicati: veicoli intesi come interazione separate di particelle).

• Livello Mesoscopico: Il modello mesoscopico descrive i movimenti omogenei di gruppi di veicoli come ad esempio i cluster (modelli applicati: veicoli intesi come particelle ibride e studiati nei movimenti come fluido-cinematica dei gas).

• Livello Macroscopico: Il modello macroscopico descrive il comportamento dell'intero sistema viario inteso come un modello di flusso di un generico fluido (modelli applicati: aggregazione di veicoli come modelli di viscosità dei fluidi).

In base alla casualità offerta abbiamo 3 modelli:

• Modello Constrained Topology based: Il modello Constrained Topology based è un modello di mobilità in cui i movimenti sono visti come visite di nodi in grafi. Questi grafi vengono definiti da mappe prefissate (es. mappe autostradali, mappe cittadine ecc).

• Modello Trace Based: Il modello Trace Based è un modello in cui i veicoli possono muoversi in percorsi prestabiliti e fissati (es. lungo una strada, in un centro urbano, etc).

• Modello Statistico: Il modello statistico è un modello di mobilità in cui si ipotizza l'assenza di ostacoli tra i nodi, nodi che hanno ampia autonomia di movimento. Un esempio di simulatore che usa tale modello è l'RWP (Random Way Point).

La generazione di pattern che simulano un movimento realistico del traffico è l'attuale direzione della ricerca. A questa ricerca sono molto interessate le case produttrici di veicoli.

Il movimento del traffico e nello specifico dei veicoli è determinato dal comportamento dei conducenti. Oltre ai modelli elencati esiste un altro modello, il

Driver Behavior Model [167, 173, 174] che simula il comportamento umano e le

sue reazioni in caso di situazioni eccezionali e impreviste. Tale Modello non tiene conto solo dei parametri fisici come il tipo di veicolo, la velocità, la direzione, la strada o altro, ma tiene conto anche del comportamento del conducente nel tempo, studiando le sue reazioni, le sue abitudini usuali su eventi, ad esempio come reagisce quando effettua un cambio di corsia o quando effettua rallentamenti in prossimità di curve. Il Driver Behavior Model è noto per la sua accuratezza. Un simulatore che adotta tale pattern è il FARSI, impiegato dalla Chrysler per i suoi studi. In particolar modo, le simulazioni del FARSI mostrano dati come le velocità realistiche dei veicoli, le distanze, ma offre anche alcune proprietà macroscopiche come il flusso del traffico e l'utilizzo delle corsie nel tempo.

Un altro simulatore impiegato nello studio della viabilità, del traffico e del comportamento dei vari protocolli di routing per le reti VANET è il Mars[175].

3.10 SISTEMA DI RILEVAMENTO DELLA POSIZIONE SPAZIALE GPS 3.10.1 Definizione GPS

Il GPS (Global positioning System) è una rete di satelliti che continuamente trasmette informazioni codificate in modo da permettere la localizzazione di oggetti sulla terra in base alla loro distanza dai satelliti.

3.10.2 Breve excursus storico

Il GPS, nato come progetto militare del dipartimento della difesa degli Stati Uniti, è costituito da una costellazione di satelliti che orbitano attorno alla terra e che

trasmettono segnali radio a bassissima frequenza. Questi segnali radio vengono captati da ricevitori sulla superficie terrestre e permettono a chiunque usi i ricevitori, di determinare la propria posizione geografica sul pianeta.

Il GPS oltre a fornire informazioni sulla navigazione e sulla posizione, viene anche usato per la sincronizzazione. I sistemi cdmaOne utilizzano ad esempio il GPS per la sincronizzazione delle Base Station data l'alta precisione da esso fornita.

Il GPS è stato inizialmente progettato per scopi militari, ma fin da subito sono apparse evidenti le potenzialità per uso anche civile. Fino al maggio 2000, il segnale per uso civile veniva degradato per ridurre la precisione attraverso la Selective Available (SA), consentendo precisioni nell'ordine di 100-150m. Da quella data in poi, invece, per decreto del Presidente degli Stati Uniti Bill Clinton, è stata disabilitata la degradazione del segnale, consentendo così la precisione attuale di circa 5-40m.

3.10.3 Il funzionamento del sistema satellitare

La costellazione del sistema GPS[176, 177] è costituita da 24 satelliti in orbita attorno alla terra ad una distanza di 12000 miglia (circa 19.300 km), 21 satelliti attivi e 3 di spare. Grazie ad un'altezza così elevata, ogni satellite copre un'area molto vasta di superficie terrestre.

I satelliti hanno una velocità di 7000 miglia orari ed effettuano un giro completo della terra ogni 12 ore.

I satelliti normalmente si alimentano tramite energia solare, ma sono anche dotati di batterie e di accumulatori dai quali possono accingere energia in caso di emergenza o in caso di assenza di raggi solari (ad esempio eclissi).

Le orbite dei satelliti sono state stabilite in modo da avere almeno 4 satelliti visibili 'dal cielo' in ogni punto della terra. Una rappresentazione del sistema GPS è mostrata in figura 3.6

3.10.4 Funzionamento e localizzazione di un ricevitore GPS

I satelliti trasmettono ad una frequenza di 1575.42 Mhz in banda UHF. Il segnale trasmesso è in grado di attraversare nubi, vetri e plastica ma non è in grado di attraversare oggetti solidi come strutture, palazzi o montagne.

Un ricevitore GPS[178] ha il compito di localizzare quattro o più satelliti, calcola la distanza da ogni satellite è usa i risultati per dedurre la propria posizione sul pianeta. Questa operazione è basata sul principio matematico della trilaterazione.

Per effettuare questo calcolo il ricevitore GPS deve conoscere: 1. La posizione di almeno tre satelliti nel cielo

2. La sua distanza da ogni satellite

Il ricevitore GPS riceve continuamente 2 tipi di informazioni codificate. Un primo tipo di informazione chiamata “almanacco” che contiene le posizioni approssimate dei satelliti ed un secondo tipo detta “ pseudo-random code” che contiene un segnale temporale generato dal satellite trasmesso a terra.

L'almanacco viene continuamente memorizzato dai ricevitori GPS. Con questi dati è possibile conoscere posizione e orbita attuale dei satelliti nonché effettuare previsioni future sul loro spostamento.

Ogni ricevitore ed ogni satellite generano in modo sincrono dei pseudo-random code. Ogni volta che un ricevitore GPS acquisisce i dati da un satellite, controlla il suo pseudo-random code interno con quello appena ricevuto; in base alla differenza

tra i due (ritardo o shift) si ottiene il tempo di percorrenza del pacchetto.

Conoscendo la velocità di trasmissione del segnale emesso dai satelliti (velocità della luce) e conoscendo il tempo impiegato nell'arrivare ad un ricevitore qualsiasi, se si applica una semplice legge fisicadistanza=Velocità∗Tempoè possibile terminare la distanza tra il satellite ed il ricevitore.

La precisione dell'orologio di sistema di un ricevitore non è molto alta se paragonata a quella dei satelliti, in effetti, i satelliti usano orologi atomici, cosa che sarebbe improponibile ed antieconomica impiegare nei ricevitori, quindi la misurazione della distanza tra un satellite ed il ricevitore è soggetta ad errori.

Errori di misurazione sono dovuti anche ad altri fattori come la velocità di trasmissione del segnale dal satellite al ricevitore. La velocità del segnale infatti, non è costante nel tempo, essa subisce variazioni nella velocità nella fase di attraversamento dell'atmosfera terrestre.

Con i dati in possesso da un ricevitore GPS (posizione e distanza dal satellite), anche se perturbati da errori di vario tipo, è comunque possibile poter effettuare il calcolo della posizione sul pianeta.

Nell'ipotesi in cui un ricevitore sulla terra sia ad una distanza da un satellite di 11000 miglia, creando una sfera immaginaria perfetta di raggio 11000 miglia e di centro la posizione del satellite, si ha che il ricevitore può essere posizionato in un qualsiasi punto della superficie della sfera immaginaria. Una rappresentazione di una sfera attorno ad un ricevitore è in Figura 3.7.

Se si conosce anche la distanza del ricevitore da un secondo satellite, ad esempio 12000 miglia, costruendo un'altra sfera immaginaria perfetta di raggio 12000 e di centro la posizione del secondo satellite, la seconda sfera intersecherà la prima formando un intersezione circolare. La posizione possibile del ricevitore si

riduce ad un qualsiasi punto del bordo del cerchio. Una rappresentazione di una sfera attorno a due satelliti è in Figura 3.8.

Se si conosce la posizione e la distanza di un terzo satellite, ad esempio 13000 miglia, costruendo una terza sfera immaginaria perfetta come nei casi precedenti, l'intersezione di questa sfera con le precedenti individuerà due punti, riducendo drasticamente le possibili di posizioni del ricevitore a sole due punti che differiranno tra loro da latitudine, longitudine e altitudine.

Per avere un unico punto di intersezione delle sfere immaginarie occorre aggiungere una quarta sfera, ad esempio attorno ad un satellite situato a 10000 miglia di distanza dal ricevitore, in questo modo sarà possibile determinare esattamente la posizione del ricevitore senza rischio di errori.

Si noti che il ruolo della quarta sfera potrebbe essere fatta dallo stesso pianeta terra sfruttando i dati relativi all'altitudine del ricevitore. Una rappresentazione di una sfera attorno a due satelliti è in figura 3.9.

Figura 3.8: Rappresentazione di 2 sfere immaginarie attorno a due satelliti. Dalla figura si nota che le sfere si intersecano in un'area circolare

Figura 3.9: Rappresentazione di 3 sfere immaginarie che si intersecano in 2 punti. Se alle 3 sfere si applica una quarta , la terra, il punto di intersezione è univoco

In generale i ricevitori utilizzano 4 o più satelliti in modo da ottenere una maggiore precisione nella loro localizzazione e nell'altitudine.

Questo processo di determinazione di univocità della posizione prende il nome di Trilaterazione.

3.10.5 Altre fonti di errori del GPS

I ricevitori GPS, in particolar modo quelli ad uso civile, sono soggetti ad errori di posizione dovuti ulteriori fattori quali:

1. Ritardi Causati dalla ionosfera e troposfera: I segnali trasmessi i satelliti subiscono un rallentamento nella velocità quando attraversa una atmosfera. In generale si utilizza un modello fisico per calcolare la velocità media di queste onde, però questo modello non è completamente esatto causando ritardi.

2. Segnali multi-path: I segnali multi-path si ha quando i segnali GPS vengono riflessi da oggetti come palazzi, montagne rocciose ecc, prima di raggiungere i ricevitori. Il multi-path causa un incremento del tempo di trasmissione e quindi l'errore nel calcolo della distanza (vedi Figura 3.10). 3. Errori relativi agli orologi sistema: Data l'impossibilità dell'utilizzo di

orologi atomici nei ricevitori essi sono soggetti ad errori relativi alla misurazione del tempo tra satelliti e ricevitori.

4. Errori Orbitali: Errori conosciuti anche con il nome di “ephemeris errors”. Essi sono errori relativi alla posizione delle orbite dei satelliti.

5. Numero di satelliti visibili: Maggiore è il numero di satelliti visibili dal ricevitore maggiore è la precisione offerta. Strutture, Palazzi, terreni, interferenze elettromagnetiche o altro, possono bloccare la ricezione del segnale causando errori di posizione o impossibilità del calcolo dell'opposizione stessa. Inoltre il sistema GPS non è in grado di funzionare in ambienti chiusi, nel sottosuolo o sott'acqua.

relative satelliti in un dato momento. Una geometria satellitare ideale potrebbe esistere quando i satelliti fossero disposti ad angoli molto ampi e molto distanti tra loro. I Problemi di geometria possono accadere e in tal caso creare errori di localizzazione ai ricevitori sulla terra. Esempi di tali problemi sono quando i satelliti si allineano lungo una traiettoria oppure quando formano gruppi tra loro.

7. Degradazione intenzionale del segnale satellitare: Essendo di origine militare, gli Stati Uniti si riservano la capacità di degradare la qualità del segnale causando notevoli errori nella localizzazione spaziale dei ricevitori.

3.10.6 Miglioramento della precisione della localizzazione (DGPS)

Per risolvere il problema della precisione del GPS si è dovuto introdurre un ulteriore sistema che migliori le prestazioni del GPS, il DGPS (Differential GPS).

Il DGPS usa dei ricevitori GPS (chiamati ricevitori di riferimento) che sono piazzati in determinate basi delle quali si conosce l'esatta posizione geografica.

La conoscenza dell'esatta posizione di ogni ricevitore GPS implica la capacità di determinare l'errore del segnale di un satellite. I ricevitori di riferimento calcolano il

Figura 3.10: Esempi di errori di localizzazione di un veicolo, errori causati da rifrazioni o blocchi dei segnali GPS dei satelliti a causa di ostacoli fisici.

grado di errore e quindi la correzione necessaria, mettendo a confronto la loro posizione (nota) con quella ottenuta dal GPS.

Tale correzione, successivamente viene trasmessa in broadcast da dispositivi di trasmissione DGPS a dei ricevitori DGPS i quali, combinati ai ricevitori GPS, possono correggere le loro posizioni. Il grado di errore con l'ausilio del sistema DGPS è di 1-5m, usando solo il GPS si ha un errore di 5-40m. Una rappresentazione del GPS e del DGPS è mostrata in figura 3.11.

3.10.7 Operazioni svolte dai satelliti e dai Ricevitori

I satelliti in orbita non sono a conoscenza della posizione e del numero di ricevitori GPS che stanno servendo in un dato momento, il loro compito si limita solamente alla trasmissione in broadcast delle loro informazioni.

I ricevitori, non hanno la capacità di inviare ai satelliti alcun segnale dato che non è indispensabile al fine della localizzazione. Questa non capacità di trasmissione al satellite, implica ai ricevitori GPS una forte riduzione del loro consumo energetico.

Figura 3.11: Rappresentazione del sistema DGPS. Gli errori relativi del sistema GPS vengono corretti attraverso l'emissione di nuovi segnali GPS corretti da stazioni fisse, con posizione geografica nota.

Alcuni produttori stanno cercando di integrare ricevitori GPS in dispositivi mobili come i cellulari oppure, interfacciare essi a dispositivi mobili tramite cavi o tramite Bluetooth.

Una delle limitazioni principali del sistema GPS è la necessità di posizionare i ricevitori all'esterno di qualsiasi oggetto che bisogna localizzare. Di conseguenza, se il GPS deve essere usato dai veicoli, questi devono montare i propri ricevitori all'esterno delle loro carrozzerie, oppure montare antenne esterne per poi collegarle a ricevitori al loro interno.

In definitiva, i sistemi basati sul posizionamento GPS offrono la capacità di localizzazione nelle tre dimensioni, informazioni molto utili in alcune applicazioni specifiche come il soccorso in montagna (in questi casi è molto utile esser a conoscenza della quota per facilitare la localizzazione).

Altri sistemi di localizzazione oltre al GPS sono in via di attivazione, GALILEO ad esempio è un nuovo sistema di localizzazione interamente europeo che offrirà capacità di localizzazione con precisione al centimetro.